Stories

-

![نبض الملاعب]()

نبض الملاعب

RT STORIES

"فضيحة التأشيرات" تؤجل سفر منتخب جنوب إفريقيا قبل كأس العالم

!["فضيحة التأشيرات" تؤجل سفر منتخب جنوب إفريقيا قبل كأس العالم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بيتكوفيتش يكشف عن القائمة النهائية لمنتخب الجزائر في كأس العالم 2026

![بيتكوفيتش يكشف عن القائمة النهائية لمنتخب الجزائر في كأس العالم 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رد فعل مبابي بعد تتويج حكيمي مع باريس سان جيرمان بلقب دوري أبطال أوروبا

![رد فعل مبابي بعد تتويج حكيمي مع باريس سان جيرمان بلقب دوري أبطال أوروبا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بعد تجدد إصابته.. أنشيلوتي يحسم الجدل بشأن مشاركة نيمار في كأس العالم

![بعد تجدد إصابته.. أنشيلوتي يحسم الجدل بشأن مشاركة نيمار في كأس العالم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

حكيمي يصنع التاريخ.. النجم المغربي يصعد إلى قمة الإنجازات الإفريقية في دوري الأبطال

![حكيمي يصنع التاريخ.. النجم المغربي يصعد إلى قمة الإنجازات الإفريقية في دوري الأبطال]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رفع العلم الروسي على أرض الملعب خلال احتفالات باريس سان جيرمان بالفوز بدوري الأبطال

![رفع العلم الروسي على أرض الملعب خلال احتفالات باريس سان جيرمان بالفوز بدوري الأبطال]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مفاجأة.. عملاق إسباني ينقض على عمر مرموش

![مفاجأة.. عملاق إسباني ينقض على عمر مرموش]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

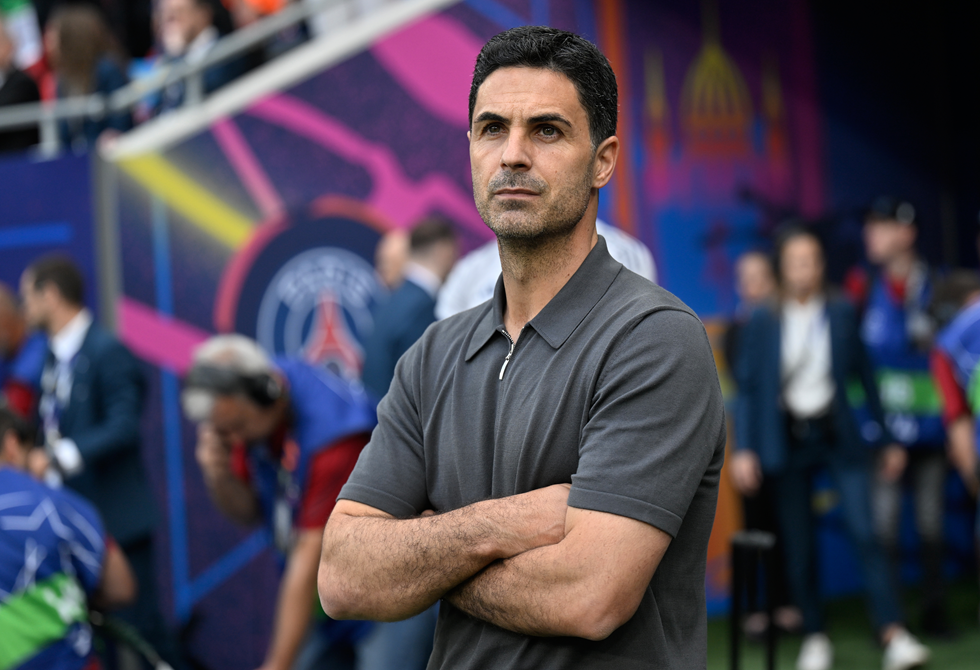

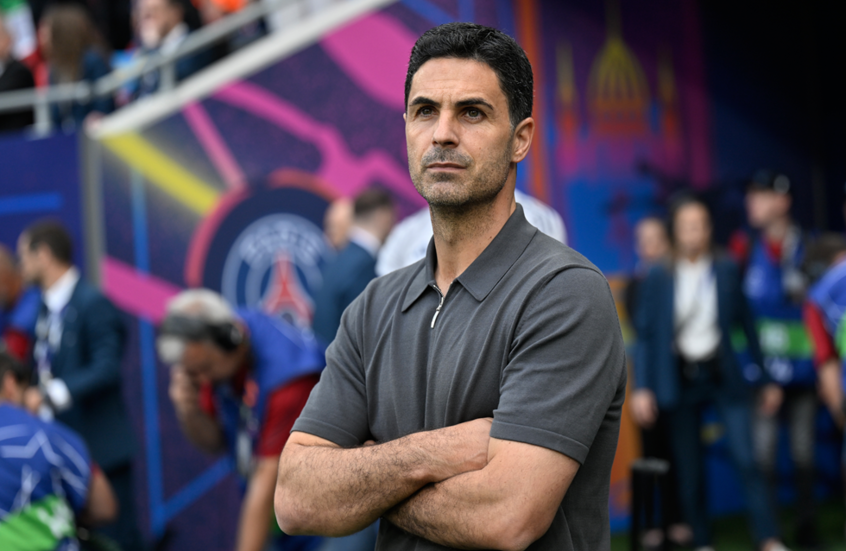

أول تعليق من أرتيتا بعد خسارة أرسنال لقب دوري أبطال أوروبا

![أول تعليق من أرتيتا بعد خسارة أرسنال لقب دوري أبطال أوروبا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

فان دايك يكسر صمته ويعلق على رحيل سلوت عن ليفربول (صورة)

![فان دايك يكسر صمته ويعلق على رحيل سلوت عن ليفربول (صورة)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لدواع أمنية.. إزالة تمثال ميسي العملاق في الهند (فيديو)

![لدواع أمنية.. إزالة تمثال ميسي العملاق في الهند (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

جيرارد يختار مرشحه المفضل لخلافة سلوت في ليفربول

![جيرارد يختار مرشحه المفضل لخلافة سلوت في ليفربول]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

المنتخب السعودي يخسر أمام الإكوادور استعدادا لكأس العالم 2026 (فيديو)

![المنتخب السعودي يخسر أمام الإكوادور استعدادا لكأس العالم 2026 (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ماكرون يهنئ باريس سان جيرمان بلقب دوري الأبطال

![ماكرون يهنئ باريس سان جيرمان بلقب دوري الأبطال]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![نبض الملاعب]() نبض الملاعب

نبض الملاعب

-

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

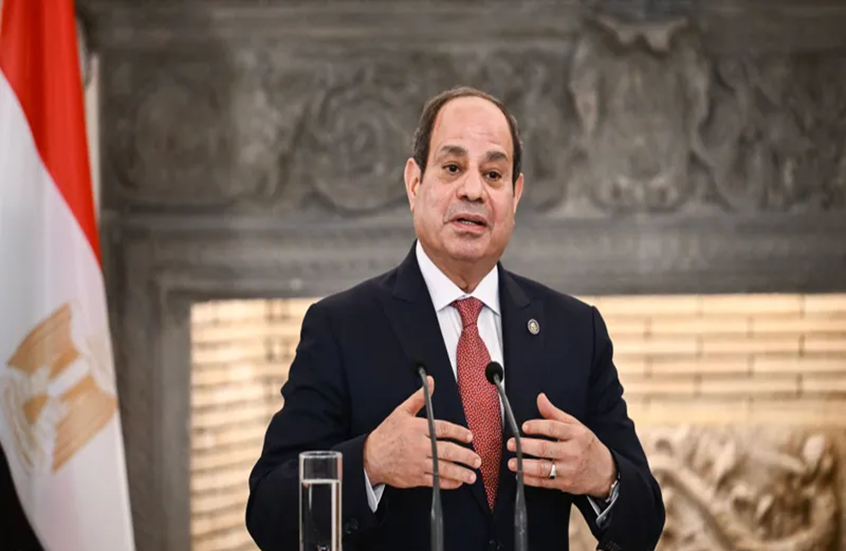

السيسي: اتصالات مصرية مكثفة لتحقيق اتفاق يمنع عودة حرب أمريكا وإيران

![السيسي: اتصالات مصرية مكثفة لتحقيق اتفاق يمنع عودة حرب أمريكا وإيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"أنت تعرف كل هذا بشكل أفضل سيد نبویان".. جدل بين عضو بفريق التفاوض الإيراني ورئيس تحرير "مشرق نيوز"

!["أنت تعرف كل هذا بشكل أفضل سيد نبویان".. جدل بين عضو بفريق التفاوض الإيراني ورئيس تحرير "مشرق نيوز"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

برلماني إيراني لـ "آر تي": الملف النووي خارج نطاق التفاوض مع واشنطن

![برلماني إيراني لـ "آر تي": الملف النووي خارج نطاق التفاوض مع واشنطن]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"السيطرة الذكية".. الحرس الثوري الإيراني يعلن تنسيق عبور 28 سفينة لمضيق هرمز

!["السيطرة الذكية".. الحرس الثوري الإيراني يعلن تنسيق عبور 28 سفينة لمضيق هرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

سياسي إيراني: طهران وواشنطن قريبتان من التوصل إلى اتفاق

![سياسي إيراني: طهران وواشنطن قريبتان من التوصل إلى اتفاق]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الحرس الثوري الإيراني يعلن إسقاط مسيرة أمريكية من طراز "إم كيو1"

![الحرس الثوري الإيراني يعلن إسقاط مسيرة أمريكية من طراز "إم كيو1"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"أكسيوس" عن مسؤول أمريكي: ترامب طلب تعديلات على الاتفاق مع إيران وموعد إبرامه غير محسوم

!["أكسيوس" عن مسؤول أمريكي: ترامب طلب تعديلات على الاتفاق مع إيران وموعد إبرامه غير محسوم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب: قريبون من اتفاق جيد للغاية مع إيران وقواتنا ستنسحب من المنطقة بشرطين

![ترامب: قريبون من اتفاق جيد للغاية مع إيران وقواتنا ستنسحب من المنطقة بشرطين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

في توقيت حساس.. تحرك مصري لدعم التفاهمات الأمريكية الإيرانية

![في توقيت حساس.. تحرك مصري لدعم التفاهمات الأمريكية الإيرانية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

-

![إسرائيل تواصل غاراتها على لبنان]()

إسرائيل تواصل غاراتها على لبنان

RT STORIES

الصحة اللبنانية تعلن عن الحصيلة الإجمالية للهجوم الإسرائيلي حتى الساعة

![الصحة اللبنانية تعلن عن الحصيلة الإجمالية للهجوم الإسرائيلي حتى الساعة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إصابات وحريق في إصبع الجليل شمالي إسرائيل جراء انفجار مسيرة انقضاضية أطلقها حزب الله (فيديو)

![إصابات وحريق في إصبع الجليل شمالي إسرائيل جراء انفجار مسيرة انقضاضية أطلقها حزب الله (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

نبيه بري: أضمن وقفا فوريا بإطلاق النار من المقاومة ولكن من يُلزم إسرائيل بالكف عن عدوانها

![نبيه بري: أضمن وقفا فوريا بإطلاق النار من المقاومة ولكن من يُلزم إسرائيل بالكف عن عدوانها]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

جنوب لبنان.. أول دبابة إسرائيلية تعبر نهر الليطاني

#اسأل_أكثر #Question_MoreRT STORIES

جنوب لبنان.. غارة إسرائيلية عنيفة على مدينة صور

#اسأل_أكثر #Question_MoreRT STORIES

نتنياهو: الاستيلاء على قلعة شقيف يمثل مرحلة حاسمة وتغييرا جذريا في سياستنا في لبنان

![نتنياهو: الاستيلاء على قلعة شقيف يمثل مرحلة حاسمة وتغييرا جذريا في سياستنا في لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وزراء نتنياهو يحتفون بـ"الإنجازات الاستراتيجية" جنوب لبنان ويهددون باجتياح بيروت

![وزراء نتنياهو يحتفون بـ"الإنجازات الاستراتيجية" جنوب لبنان ويهددون باجتياح بيروت]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي يصدر إنذارا بالإخلاء لسكان جنوب لبنان ويطلب منهم الانتقال إلى شمال نهر الزهراني

![الجيش الإسرائيلي يصدر إنذارا بالإخلاء لسكان جنوب لبنان ويطلب منهم الانتقال إلى شمال نهر الزهراني]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي يعلن عن عملية واسعة شمال نهر الليطاني

![الجيش الإسرائيلي يعلن عن عملية واسعة شمال نهر الليطاني]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بن غفير يدعو لسحق ضاحية بيروت الحنوبية ويطالب نتنياهو بتجاوز خط أحمر وضعه ترامب لإسرائيل في لبنان

![بن غفير يدعو لسحق ضاحية بيروت الحنوبية ويطالب نتنياهو بتجاوز خط أحمر وضعه ترامب لإسرائيل في لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![إسرائيل تواصل غاراتها على لبنان]() إسرائيل تواصل غاراتها على لبنان

إسرائيل تواصل غاراتها على لبنان

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

مقتل طفل في هجوم مسيرة جوية أوكرانية على مقاطعة خيرسون الروسية

![مقتل طفل في هجوم مسيرة جوية أوكرانية على مقاطعة خيرسون الروسية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تسريب تصريحات لزيلينسكي عن هزيمة الجمهوريين في انتخابات الكونغرس الأمريكي

![تسريب تصريحات لزيلينسكي عن هزيمة الجمهوريين في انتخابات الكونغرس الأمريكي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

غروسي: قصف محطة زابوروجيه يقوض المبادئ الأساسية للسلامة النووية

![غروسي: قصف محطة زابوروجيه يقوض المبادئ الأساسية للسلامة النووية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدولية للطاقة الذرية تحدد الأضرار في قاعة التوربينات بمحطة زابوروجيه

![الدولية للطاقة الذرية تحدد الأضرار في قاعة التوربينات بمحطة زابوروجيه]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

السكرتيرة الصحفية السابقة لزيلينسكي تشير إلى وضع يائس وصل إليه الأوكرانيون بسبب الحرب

![السكرتيرة الصحفية السابقة لزيلينسكي تشير إلى وضع يائس وصل إليه الأوكرانيون بسبب الحرب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

زيلينسكي: الولايات المتحدة لم ترد على طلبنا إمدادات ذخيرة لدفاعاتنا الجوية

![زيلينسكي: الولايات المتحدة لم ترد على طلبنا إمدادات ذخيرة لدفاعاتنا الجوية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

القوات الأوكرانية تستهدف مدرسة للملاكمة في مدينة إنيرغودار بمقاطعة زابورجيه (صور)

![القوات الأوكرانية تستهدف مدرسة للملاكمة في مدينة إنيرغودار بمقاطعة زابورجيه (صور)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أوليانوف: خبراء الوكالة الدولية للطاقة الذرية يتفقدون موقع سقوط المسيرة الأوكرانية في محطة زابوروجيه

![أوليانوف: خبراء الوكالة الدولية للطاقة الذرية يتفقدون موقع سقوط المسيرة الأوكرانية في محطة زابوروجيه]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"سو-35" تنفذ مهمات قتالية في محيط منطقة العملية العسكرية الخاصة

#اسأل_أكثر #Question_MoreRT STORIES

"قبل الغداء أم بعده؟".. بيسكوف يتحدث عن صعوبة التنبؤ بسياسة واشنطن بشأن تقديم الأسلحة لأوكرانيا

!["قبل الغداء أم بعده؟".. بيسكوف يتحدث عن صعوبة التنبؤ بسياسة واشنطن بشأن تقديم الأسلحة لأوكرانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الروسي يستهدف مواقع لإنتاج وإطلاق المسيرات الأوكرانية بعيدة المدى

![الجيش الروسي يستهدف مواقع لإنتاج وإطلاق المسيرات الأوكرانية بعيدة المدى]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوروشينكو: أوكرانيا لم تكن يوما أقرب إلى السلام مما هي عليه الآن

![بوروشينكو: أوكرانيا لم تكن يوما أقرب إلى السلام مما هي عليه الآن]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تاس: تصفية مجموعة مرتزقة أجانب على خط المواجهة في زابوروجيه

![تاس: تصفية مجموعة مرتزقة أجانب على خط المواجهة في زابوروجيه]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

فيديوهات

RT STORIES

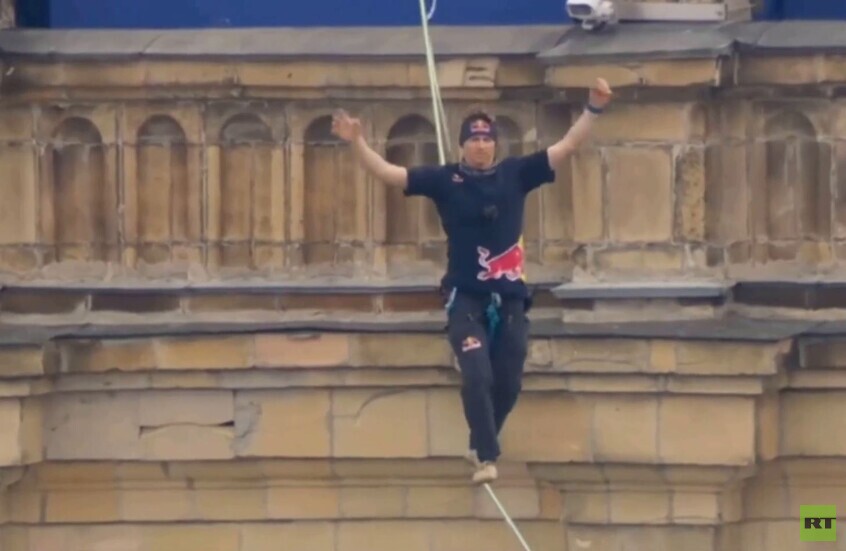

بولندا.. متسلق الحبال يان روز يقطع مسافة 500 متر على ارتفاع 180 مترا فوق الأرض

#اسأل_أكثر #Question_MoreRT STORIES

الولايات المتحدة.. طائر "إيمو" هارب يتسبب بفوضى على طريق سريع

#اسأل_أكثر #Question_MoreRT STORIES

آثار الاضطرابات التي شهدتها العاصمة باريس عقب فوز فريق باريس سان جيرمان بلقب دوري أبطال أوروبا

#اسأل_أكثر #Question_Moreفيديوهات

3 علامات تدل على اختراق أجهزتك الذكية سرا

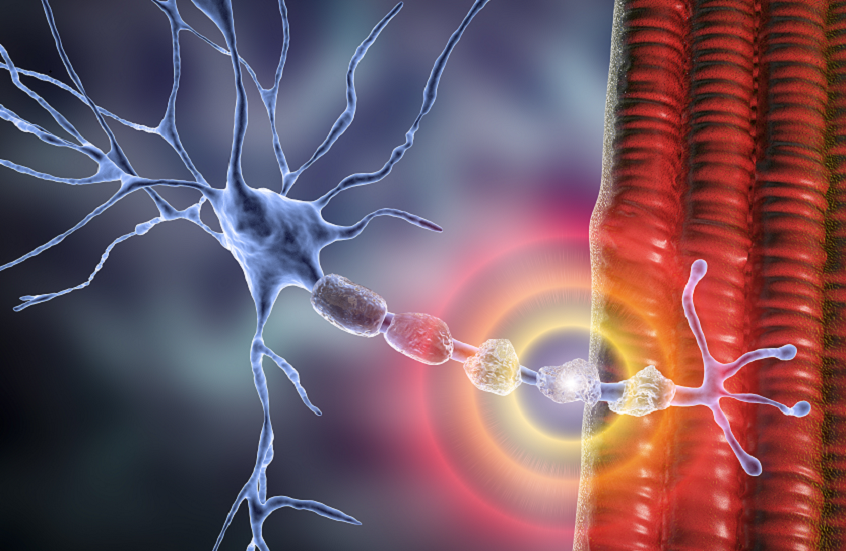

تحذر شعبة الجرائم الإلكترونية التابعة لمكتب التحقيقات الفيدرالي (FBI) مستخدمي الأجهزة الذكية من تعرض أجهزتهم للاختراق والاستغلال في هجمات إلكترونية دون علمهم.

ويشير مركز شكاوى الجرائم عبر الإنترنت التابع للمكتب (IC3) إلى أن القراصنة يستهدفون بشكل متزايد أجهزة "إنترنت الأشياء" (IoT)، مثل:

- أجهزة التلفاز الذكية.

- كاميرات المراقبة.

- منظمات الحرارة.

- الثلاجات.

- أجهزة تتبع اللياقة.

- ألعاب الأطفال.

وتكمن خطورة هذه الهجمات في تحويل الأجهزة المخترقة إلى جزء من شبكة "بوت نت" (Botnet)، وهي شبكة سرية من الأجهزة التي يسيطر عليها القراصنة عن بُعد، لاستخدامها في:

- تنفيذ هجمات إلكترونية.

- تمرير حركة إنترنت خبيثة.

- إخفاء المصدر الحقيقي للهجمات.

اختراق آلاف الأجهزة حول العالم لصنع سلاح سيبراني غير مسبوق

كيف يتم الاختراق؟

لا يعتمد القراصنة دائما على التصيد الإلكتروني أو الروابط المشبوهة، بل يستغلون ثغرات مباشرة، أبرزها:

- كلمات المرور الافتراضية الضعيفة (مثل: admin / 1234).

- إهمال تحديث البرمجيات والأنظمة.

- ثغرات أمنية غير مكتشفة تُعرف بـ"ثغرات اليوم الصفري" (Zero-day).

علامات تدل على اختراق جهازك

حدد الخبراء 3 مؤشرات رئيسية ينبغي الانتباه لها:

- ارتفاع استهلاك البيانات بشكل غير طبيعي نتيجة نشاط خفي للجهاز في إرسال واستقبال البيانات.

- زيادة مفاجئة في فاتورة الإنترنت خاصة مع وجود رسوم على الاستهلاك المرتفع.

- بطء الأجهزة أو ضعف شبكة "واي فاي" بسبب استهلاك البرمجيات الخبيثة لموارد الجهاز (المعالج، الذاكرة، النطاق الترددي).

وتتم هذه الأنشطة عبر اتصال الإنترنت وعنوان IP الخاص بالمستخدم، ما يسمح للمخترقين بإخفاء هويتهم واستخدام شبكة الضحية كوسيط لعملياتهم.

كيفية حماية الأجهزة:

- تغيير كلمات المرور الافتراضية فورا.

- تثبيت التحديثات الأمنية بشكل مستمر.

- مراقبة استهلاك البيانات بشكل دوري.

المصدر: ديلي ميل

إقرأ المزيد

هاكر ينفي ادعاءاته باختراق بيانات تطبيق Мах الروسي

ذكرت وكالة "تاس" الروسية أحد قراصنة الإنترنت، والذي ادعى سابقا اختراق قاعدة بيانات تطبيق Мах، تراجع عن أقواله وأكد عدم وجود أي تسريب للبيانات.

هل هاتفك مخترق؟.. 5 علامات تحذيرية تكشف خطر التجسس

كشف خبير تقني عن خمس علامات تحذيرية قد تشير إلى أن شخصا ما يتجسس عليك عبر هاتفك.

إعداد خفي في "واي فاي" قد يعرّض هاتفك للاختراق

حذر خبراء في التكنولوجيا من أن تفعيل ميزة "الانضمام التلقائي" (Auto-Join) عبر "واي فاي" في أجهزة "آيفون" قد يعرّض المستخدمين لمخاطر أمنية كبيرة.

التعليقات