Stories

-

![فيديوهات]()

فيديوهات

RT STORIES

العراق.. إنزال راية "سرايا السلام" في سامراء أثناء مراسم تسليم أسلحتها للدولة

![العراق.. إنزال راية "سرايا السلام" في سامراء أثناء مراسم تسليم أسلحتها للدولة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

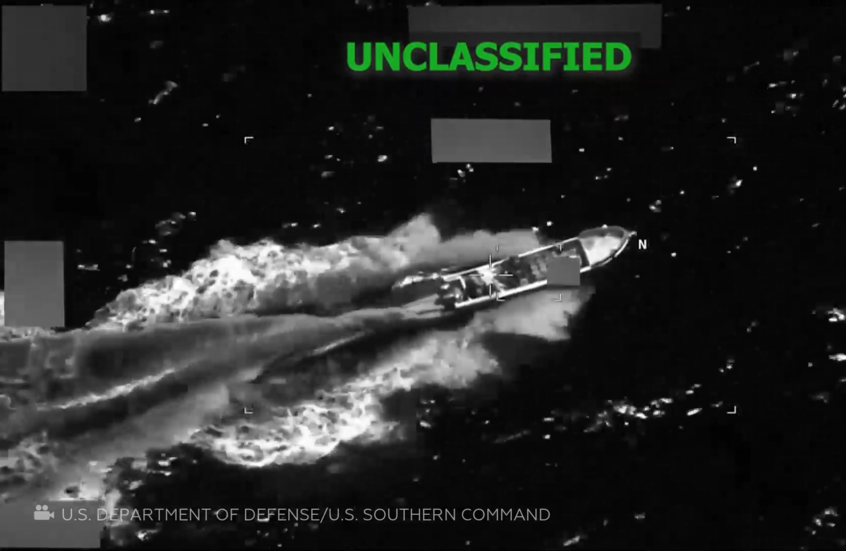

الجيش الأمريكي يستهدف قاربا جديدا في المحيط الهادئ

![الجيش الأمريكي يستهدف قاربا جديدا في المحيط الهادئ]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وزير الطاقة السعودي يزور منتدى بطرسبورغ الاقتصادي الدولي

![وزير الطاقة السعودي يزور منتدى بطرسبورغ الاقتصادي الدولي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![فيديوهات]() فيديوهات

فيديوهات

-

![اتفاق وقف إطلاق النار بين إسرائيل ولبنان]()

اتفاق وقف إطلاق النار بين إسرائيل ولبنان

RT STORIES

الدفاع التركية: مفاوضات إسرائيل ولبنان يجب أن تقود إلى سلام دائم

![الدفاع التركية: مفاوضات إسرائيل ولبنان يجب أن تقود إلى سلام دائم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

عون يشكر قطر ويحذر أطرافا لبنانية من عرقلة وقف النار مع إسرائيل

![عون يشكر قطر ويحذر أطرافا لبنانية من عرقلة وقف النار مع إسرائيل]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

القوات الإسرائيلية تنسحب من بلدة دبين في جنوب لبنان والجيش اللبناني يتوجه لفتح الطرق (صور)

![القوات الإسرائيلية تنسحب من بلدة دبين في جنوب لبنان والجيش اللبناني يتوجه لفتح الطرق (صور)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

عون: وقف إطلاق النار قد يبدأ خلال 24 ساعة من الموافقة النهائية وهذا الاتفاق هو الفرصة الأخيرة

![عون: وقف إطلاق النار قد يبدأ خلال 24 ساعة من الموافقة النهائية وهذا الاتفاق هو الفرصة الأخيرة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"اليونيفيل" تعلن مقتل جندي وإصابة اثنين بقصف في جنوب لبنان

!["اليونيفيل" تعلن مقتل جندي وإصابة اثنين بقصف في جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رغم وقف إطلاق النار.. غارات إسرائيلية على جنوب لبنان وتحذير للسكان من العودة (صور)

![رغم وقف إطلاق النار.. غارات إسرائيلية على جنوب لبنان وتحذير للسكان من العودة (صور)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

كاتس يصف إعلان المبادئ مع لبنان بأنه "إنجاز عظيم" وبن غفير يهاجمه: "وقف إطلاق النار خطأ"

![كاتس يصف إعلان المبادئ مع لبنان بأنه "إنجاز عظيم" وبن غفير يهاجمه: "وقف إطلاق النار خطأ"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

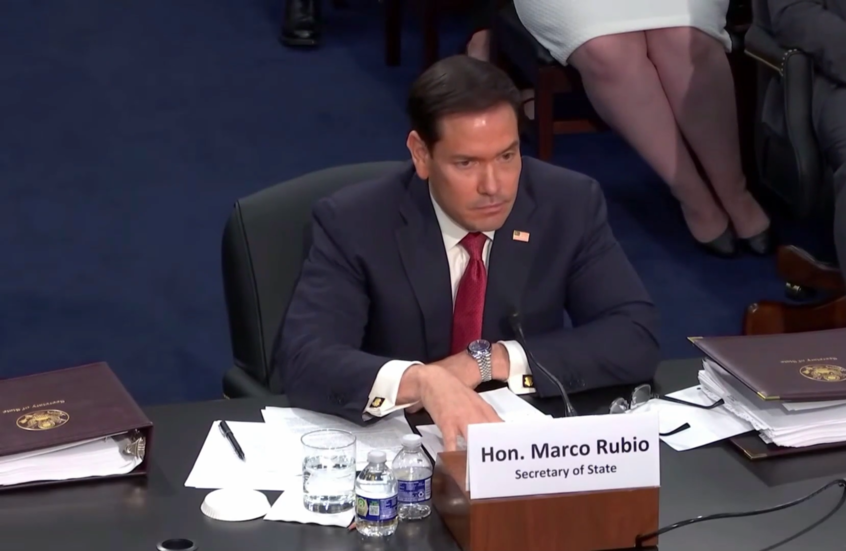

مفاوضات واشنطن: تحالف ثلاثي ضد إيران واشتراط انسحاب "حزب الله" من جنوب الليطاني

![مفاوضات واشنطن: تحالف ثلاثي ضد إيران واشتراط انسحاب "حزب الله" من جنوب الليطاني]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مصدر إسرائيلي: بيان نتنياهو وكاتس حول الضاحية الجنوبية أفشل ضربة قاصمة استهدفت "حزب الله"

![مصدر إسرائيلي: بيان نتنياهو وكاتس حول الضاحية الجنوبية أفشل ضربة قاصمة استهدفت "حزب الله"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![اتفاق وقف إطلاق النار بين إسرائيل ولبنان]() اتفاق وقف إطلاق النار بين إسرائيل ولبنان

اتفاق وقف إطلاق النار بين إسرائيل ولبنان

-

![منتدى بطرسبورغ الاقتصادي الدولي]()

منتدى بطرسبورغ الاقتصادي الدولي

RT STORIES

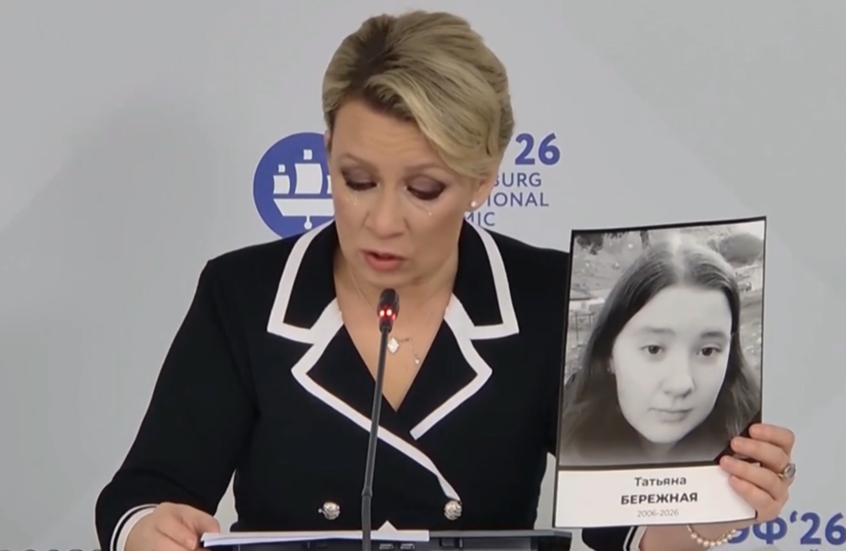

الأمير عبد العزيز بن سلمان: 30 اتفاقية للتعاون بين روسيا والسعودية سيتم توقيعها في منتدى بطرسبورغ

![الأمير عبد العزيز بن سلمان: 30 اتفاقية للتعاون بين روسيا والسعودية سيتم توقيعها في منتدى بطرسبورغ]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

دميترييف: علاقات التعاون الروسي السعودي في مجال الطاقة بلغت مستوى استراتيجيا

![دميترييف: علاقات التعاون الروسي السعودي في مجال الطاقة بلغت مستوى استراتيجيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

غرفة التجارة الأمريكية: شركاتنا تنتظر إذن واشنطن للعودة إلى أعمالها في روسيا

![غرفة التجارة الأمريكية: شركاتنا تنتظر إذن واشنطن للعودة إلى أعمالها في روسيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

نائب وزير الاستثمار السعودي: خبرات روسيا تتقاطع مع أولويات تنميتنا (فيديو)

![نائب وزير الاستثمار السعودي: خبرات روسيا تتقاطع مع أولويات تنميتنا (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الأمير عبد العزيز بن سلمان يتجول في أجنحة منتدى بطرسبورغ الاقتصادي

![الأمير عبد العزيز بن سلمان يتجول في أجنحة منتدى بطرسبورغ الاقتصادي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

منتدى بطرسبورغ الاقتصادي.. جائزة تولستوي الدولية للسلام تدعو إلى حوار عالمي متعدد الأقطاب

![منتدى بطرسبورغ الاقتصادي.. جائزة تولستوي الدولية للسلام تدعو إلى حوار عالمي متعدد الأقطاب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الصندوق الروسي للاستثمارات المباشرة يوقع شراكة استراتيجية مع "مودينا" الإندونيسية

![الصندوق الروسي للاستثمارات المباشرة يوقع شراكة استراتيجية مع "مودينا" الإندونيسية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"غازبروم ميديا": هوليود لم تعد صانعة المحتوى الأكبر

!["غازبروم ميديا": هوليود لم تعد صانعة المحتوى الأكبر]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إطلاق فيلم الرسوم المتحركة "الشمال الأصيل" في منتدى بطرسبورغ الاقتصادي الدولي

![إطلاق فيلم الرسوم المتحركة "الشمال الأصيل" في منتدى بطرسبورغ الاقتصادي الدولي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شراكة استراتيجية تجاوزت الصدمات.. مسؤولون روس يتحدثون عن علاقة وثيقة مع السعودية

![شراكة استراتيجية تجاوزت الصدمات.. مسؤولون روس يتحدثون عن علاقة وثيقة مع السعودية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وزير الصناعة الروسي: صادراتنا الصناعية تضاعفت إلى الهند ومصر والجزائر وليبيا وغيرها

![وزير الصناعة الروسي: صادراتنا الصناعية تضاعفت إلى الهند ومصر والجزائر وليبيا وغيرها]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![منتدى بطرسبورغ الاقتصادي الدولي]() منتدى بطرسبورغ الاقتصادي الدولي

منتدى بطرسبورغ الاقتصادي الدولي

-

![مونديال 2026]()

مونديال 2026

RT STORIES

منتخب مصر يحتقل "بعريس المونديال" عمر مرموش (صور)

![منتخب مصر يحتقل "بعريس المونديال" عمر مرموش (صور)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"Dai Dai" تتحول إلى ترند عالمي قبل افتتاح كأس العالم 2026

!["Dai Dai" تتحول إلى ترند عالمي قبل افتتاح كأس العالم 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

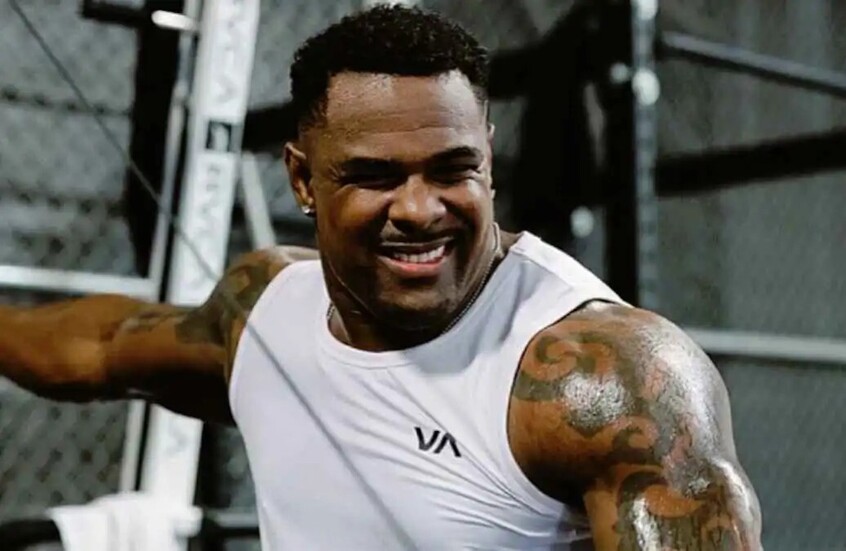

سبيد يتفوق رقميا على الأغنية الرسمية لكأس العالم 2026

![سبيد يتفوق رقميا على الأغنية الرسمية لكأس العالم 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بهدية جزائرية.. المغرب يحقق قفزة تاريخية في تصنيف فيفا

![بهدية جزائرية.. المغرب يحقق قفزة تاريخية في تصنيف فيفا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مونديال المليارات.. جوائز قياسية تنتظر منتخبات كأس العالم 2026

![مونديال المليارات.. جوائز قياسية تنتظر منتخبات كأس العالم 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بروتوكول أمريكي صارم يهدد مونديال 2026

![بروتوكول أمريكي صارم يهدد مونديال 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![مونديال 2026]() مونديال 2026

مونديال 2026

-

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

ترامب: الديمقراطيون يفضلون فشل أمريكا على منحي نصرا جديدا في مفاوضات إيران

![ترامب: الديمقراطيون يفضلون فشل أمريكا على منحي نصرا جديدا في مفاوضات إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب يمسك العصا من المنتصف: لا أموال مباشرة لإيران ولا اتفاق دون تعويضات!

![ترامب يمسك العصا من المنتصف: لا أموال مباشرة لإيران ولا اتفاق دون تعويضات!]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

باكستان تدعو إلى ضبط النفس بعد الهجمات الإيرانية على الكويت والبحرين

![باكستان تدعو إلى ضبط النفس بعد الهجمات الإيرانية على الكويت والبحرين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب يضع تعريفا جديدا لمفهوم وقف إطلاق النار (فيديو)

![ترامب يضع تعريفا جديدا لمفهوم وقف إطلاق النار (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

الدفاع الروسية تعلن تحرير بلدة جديدة جنوب أوكرانيا

![الدفاع الروسية تعلن تحرير بلدة جديدة جنوب أوكرانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

قائد الجيش الأوكراني يقر بعجز قواته أمام المسيرات الروسية

![قائد الجيش الأوكراني يقر بعجز قواته أمام المسيرات الروسية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية: إسقاط 272 مسيرة أوكرانية غربي البلاد

![الدفاع الروسية: إسقاط 272 مسيرة أوكرانية غربي البلاد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![دفعة قوية للمنتخب السعودي قبل كأس العالم (فيديو)]()

دفعة قوية للمنتخب السعودي قبل كأس العالم (فيديو)

RT STORIES

دفعة قوية للمنتخب السعودي قبل كأس العالم (فيديو)

![دفعة قوية للمنتخب السعودي قبل كأس العالم (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More

اختراق آلاف الأجهزة حول العالم لصنع سلاح سيبراني غير مسبوق

كشف باحثون في مجال الأمن السيبراني عن شبكة اختراق إلكترونية واسعة نجح مجرمو الإنترنت من خلالها في السيطرة سرا على أكثر من 14 ألف جهاز متصل بالإنترنت حول العالم.

وفي تقرير حديث، أوضحت شركة لومين للأمن السيبراني أن معظم الأجهزة المصابة هي أجهزة توجيه (راوتر) من إنتاج شركة أسوس، وقد جرى اختراقها باستخدام برمجية خبيثة متطورة تعرف باسم "KadNap"، تُستخدم لتوجيه حركة مرور الإنترنت الخبيثة وتنفيذ هجمات إلكترونية واسعة النطاق.

وتعمل هذه البرمجية على إنشاء شبكة من الأجهزة المخترقة تعرف باسم "شبكة بوتات" يتحكم بها المهاجمون عن بُعد، حيث يتم اختراق الأجهزة المتصلة بالإنترنت سرا وربطها ببعضها عبر نظام لامركزي يعتمد على تقنية النظير إلى النظير (تتواصل فيه الأجهزة مباشرة مع بعضها البعض دون خادم مركزي)، ما يجعل تعقبها أو إيقافها أمرا بالغ الصعوبة.

ويمكن أن تشمل الأجهزة المستهدفة مجموعة واسعة من أجهزة إنترنت الأشياء، مثل أجهزة التوجيه المنزلية والأجهزة الذكية الأخرى المتصلة بالشبكة، بما في ذلك بعض الأجهزة المنزلية الذكية.

غوغل تحذر: اختراق "قوي" يهدد أجهزة "آيفون"

وبعد السيطرة على هذه الأجهزة، يستخدمها المهاجمون في تنفيذ هجمات حجب الخدمة الموزعة (DDoS)، وهي هجمات تهدف إلى إغراق المواقع الإلكترونية والخدمات عبر الإنترنت بكميات هائلة من حركة البيانات، ما يؤدي إلى تعطيلها أو إخراجها عن الخدمة.

وأشار تقرير الشركة إلى أن تزايد اعتماد المجتمع الحديث على أجهزة إنترنت الأشياء يفتح الباب أمام الجهات الخبيثة لاستغلال الثغرات الأمنية في هذه الأجهزة.

وجاء في التقرير: "مع ازدياد انتشار الأجهزة المتصلة بالإنترنت، تتزايد فرص الجهات الخبيثة لبناء شبكات بوتات واسعة النطاق مصممة خصيصا لاختراق هذه الفئة المتنامية من الأجهزة، واستخدامها لتوجيه حركة البيانات وتجنب اكتشافها من قبل أنظمة أمن الشبكات".

ووفقا للباحثين، يتركز معظم ضحايا برمجية KadNap في الولايات المتحدة، إلا أن الأجهزة المصابة رُصدت أيضا في عدة دول أخرى، من بينها المملكة المتحدة وأستراليا والبرازيل وروسيا وعدد من الدول الأوروبية.

ولا يلاحظ المستخدم العادي غالبا وجود البرمجية على جهاز التوجيه الخاص به، إذ قد يقتصر تأثيرها الظاهر على بطء طفيف في سرعة الإنترنت في بعض الأحيان.

ويعد التصميم اللامركزي للشبكة أحد أبرز أسباب صعوبة تفكيكها، إذ لا تعتمد على خادم مركزي يمكن لجهات إنفاذ القانون إيقافه، ما يمنحها قدرة كبيرة على الاستمرار والتخفي.

كما يستفيد المهاجمون من حركة البيانات الصادرة من أجهزة التوجيه المنزلية لتجاوز أنظمة الحماية التقليدية، إذ تبدو هذه الحركة وكأنها صادرة عن مستخدمين عاديين يتصفحون الإنترنت.

وأشار التقرير إلى أن الهدف الرئيسي من هذه الشبكة هو التخفي وجعل الهجمات أكثر صعوبة في الاكتشاف أو الإيقاف.

وتُباع برمجية KadNap عبر خدمة تعرف باسم Doppelganger، حيث يستغل المستخدمون الأجهزة المخترقة لتنفيذ أنشطة خبيثة متعددة، من بينها هجمات القوة الغاشمة (محاولات متكررة لتخمين كلمات المرور حتى يتم اختراق الحسابات) وحملات الاختراق الموجهة.

وخلص التقرير إلى أن كل عنوان IP مرتبط بهذه الشبكة الخبيثة يمثل تهديدا مستمرا للمؤسسات والأفراد على حد سواء، نظرا لإمكانية استخدامه في شن هجمات إلكترونية دون علم أصحاب الأجهزة المخترقة.

المصدر: إندبندنت

إقرأ المزيد

الجيش الروسي يختبر هوائيا حديثا متعدد الاتجاهات للاتصال بطائرات مسيرة

قام متخصصون من أكاديمية "جوكوفسكي" للهندسة الجوية وأكاديمية "غاغارين" الجوية بتطوير هوائي دوار متعدد الاتجاهات من طراز "تشيبوراشكا- تس" (Cheburashka-Ts)

اختراق هواتف صحفيين ونشطاء.. عاصفة في العالم بعد كشف عن طريق الخطأ لبرمجية تجسس إسرائيلية متقدمة

أثار نشر صور على منصة "لينكدإن" عاصفة في الأوساط الأمنية والتقنية في العالم، ما يكشف خطورة عمل أجهزة الاستخبارات الإسرائيلية.

هاكر ينفي ادعاءاته باختراق بيانات تطبيق Мах الروسي

ذكرت وكالة "تاس" الروسية أحد قراصنة الإنترنت، والذي ادعى سابقا اختراق قاعدة بيانات تطبيق Мах، تراجع عن أقواله وأكد عدم وجود أي تسريب للبيانات.

هل هاتفك مخترق؟.. 5 علامات تحذيرية تكشف خطر التجسس

كشف خبير تقني عن خمس علامات تحذيرية قد تشير إلى أن شخصا ما يتجسس عليك عبر هاتفك.

ثغرة برمجية تسمح باختراق بعض هواتف سامسونغ!

حذّر موقع The Hacker News من ثغرة برمجية يمكن من خلالها اختراق بعض هواتف سامسونغ الذكية عبر الرسائل الصوتية.

التعليقات