Stories

-

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

إيران: تلقينا من روسيا أكثر من 325 طنا من المساعدات الإنسانية خلال الحرب

![إيران: تلقينا من روسيا أكثر من 325 طنا من المساعدات الإنسانية خلال الحرب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

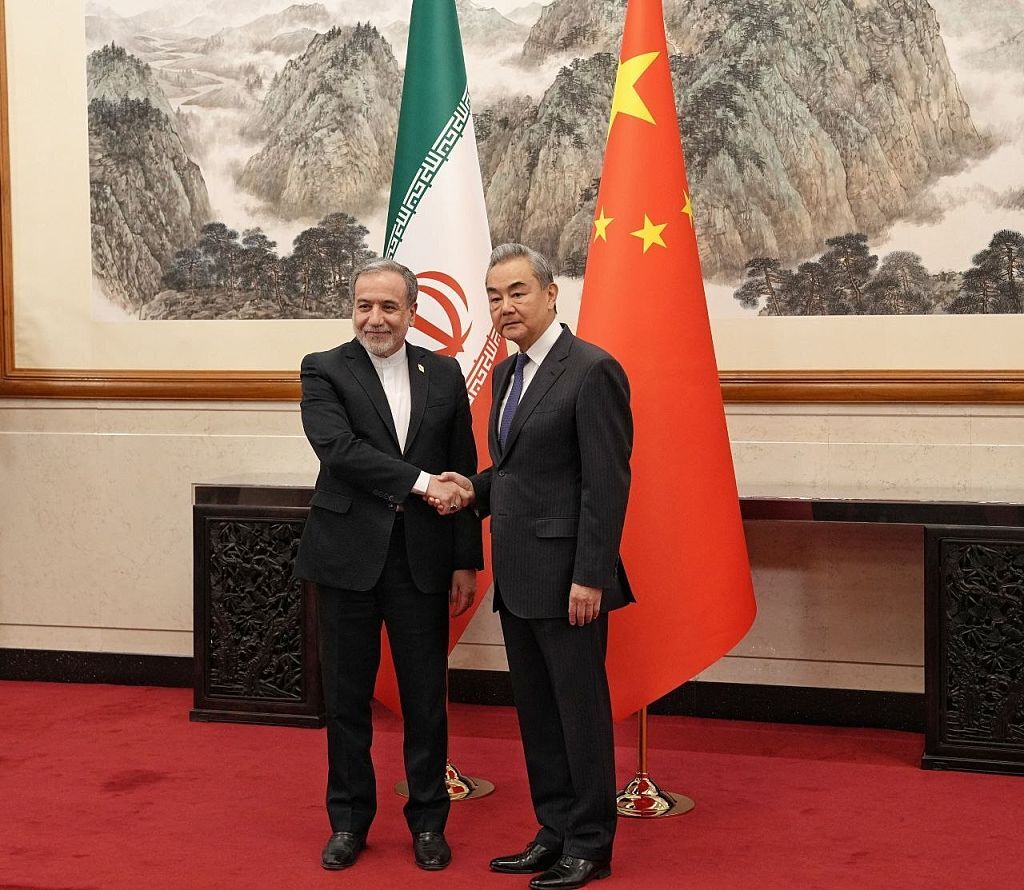

"أكسيوس": الولايات المتحدة وإيران قريبتان من توقيع مذكرة من صفحة واحدة لإنهاء الحرب

!["أكسيوس": الولايات المتحدة وإيران قريبتان من توقيع مذكرة من صفحة واحدة لإنهاء الحرب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

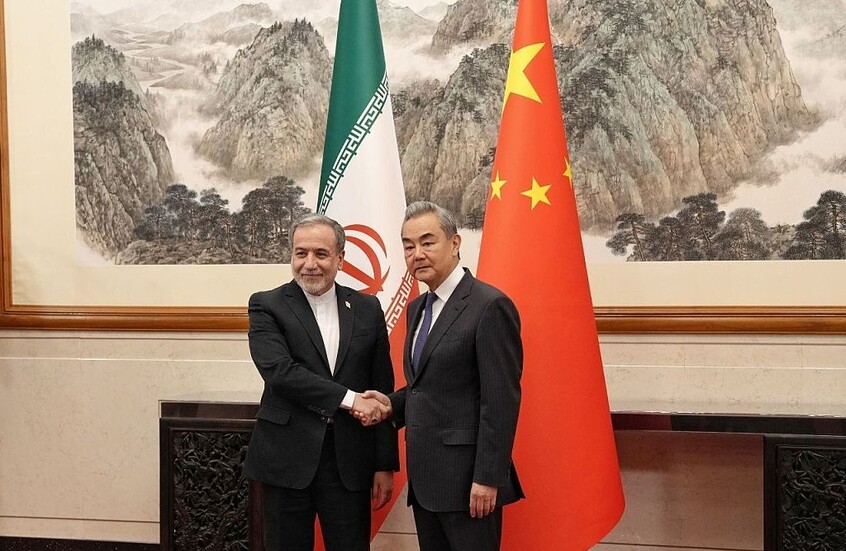

وزير الخارجية الإيراني: لن نقبل إلا باتفاق شامل

![وزير الخارجية الإيراني: لن نقبل إلا باتفاق شامل]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

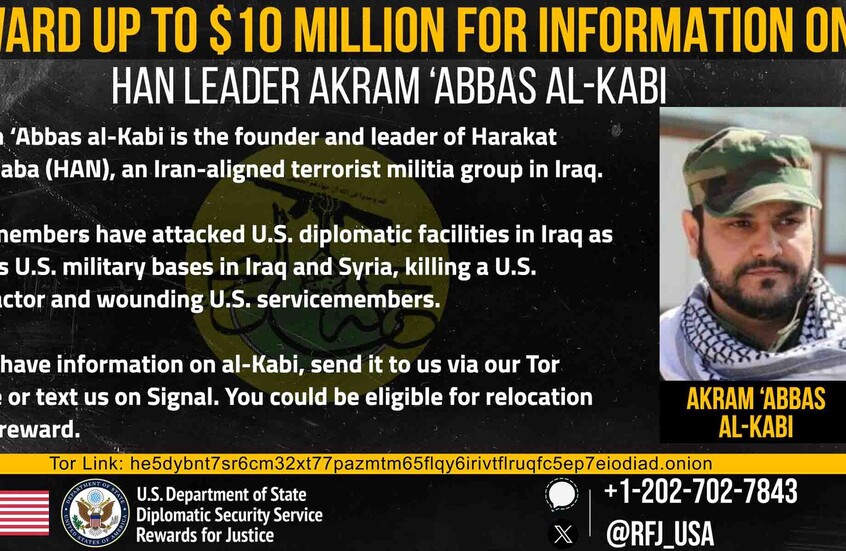

تقرير: أكثر من 600 هجوم استهدف منشآت أمريكية بالعراق خلال الحرب مع إيران

![تقرير: أكثر من 600 هجوم استهدف منشآت أمريكية بالعراق خلال الحرب مع إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لحظة بلحظة.. بين تجدد الحرب والتوصل لاتفاق: تضارب إشارات ترامب يريح أسواق الطاقة ويبقي التوتر بهرمز

![لحظة بلحظة.. بين تجدد الحرب والتوصل لاتفاق: تضارب إشارات ترامب يريح أسواق الطاقة ويبقي التوتر بهرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب يعلن تعليق عملية "مشروع الحرية"

![ترامب يعلن تعليق عملية "مشروع الحرية"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

الدفاع الروسية: إسقاط 605 مسيرات و12 قنبلة جوية موجهة أوكرانية خلال 24 ساعة

![الدفاع الروسية: إسقاط 605 مسيرات و12 قنبلة جوية موجهة أوكرانية خلال 24 ساعة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

خبير سياسي: مواقف واشنطن وموسكو تتقارب أكثر فأكثر فيما يتعلق بزيلينسكي

![خبير سياسي: مواقف واشنطن وموسكو تتقارب أكثر فأكثر فيما يتعلق بزيلينسكي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

زاخاروفا: روسيا مستعدة لإجراء مفاوضات حول أوكرانيا ولن ترفضها

![زاخاروفا: روسيا مستعدة لإجراء مفاوضات حول أوكرانيا ولن ترفضها]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

نائب في البرلمان الأوروبي: زملاؤنا يتعرضون للتهديد والضغط بسبب الحوار مع روسيا

![نائب في البرلمان الأوروبي: زملاؤنا يتعرضون للتهديد والضغط بسبب الحوار مع روسيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![نبض الملاعب]()

نبض الملاعب

RT STORIES

الفيفا يرد على اتهامات "الابتزاز" في تسعير التذاكر لمونديال 2026

![الفيفا يرد على اتهامات "الابتزاز" في تسعير التذاكر لمونديال 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

من هداف إلى متهم.. مبابي في مرمى الجماهير

![من هداف إلى متهم.. مبابي في مرمى الجماهير]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

عقوبة جديدة من فيفا تضرب الزمالك المصري

![عقوبة جديدة من فيفا تضرب الزمالك المصري]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

صلاح في قائمة النخبة.. أفضل 50 لاعبا في الدوري الإنجليزي

![صلاح في قائمة النخبة.. أفضل 50 لاعبا في الدوري الإنجليزي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

هل كان رونالدو مستهدفا بفحوصات منشطات متكررة؟ الحقيقة تكشفها "القرعة"

![هل كان رونالدو مستهدفا بفحوصات منشطات متكررة؟ الحقيقة تكشفها "القرعة"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

القضاء المكسيكي يلزم فيفا بدفع 62 مليون دولار قبل مونديال 2026

![القضاء المكسيكي يلزم فيفا بدفع 62 مليون دولار قبل مونديال 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

من المدرجات إلى السجن.. نهاية صادمة لمشجع بعمر الـ71 في إنجلترا

![من المدرجات إلى السجن.. نهاية صادمة لمشجع بعمر الـ71 في إنجلترا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![نبض الملاعب]() نبض الملاعب

نبض الملاعب

-

![عيد النصر على النازية]()

عيد النصر على النازية

RT STORIES

بوتين في ذكرى النصر: إرث الأجداد منارة خالدة

![بوتين في ذكرى النصر: إرث الأجداد منارة خالدة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

زاخاروفا: معارضو انتصار الاتحاد السوفيتي في الحرب الوطنية العظمى توحدوا حول نظام كييف

![زاخاروفا: معارضو انتصار الاتحاد السوفيتي في الحرب الوطنية العظمى توحدوا حول نظام كييف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الرئيس الروسي يوعز بإعلان هدنة لمدة يومين في أوكرانيا احتفالا بـ "يوم النصر"

![الرئيس الروسي يوعز بإعلان هدنة لمدة يومين في أوكرانيا احتفالا بـ "يوم النصر"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الأمم المتحدة تأمل في نجاح الهدنة بين روسيا وأوكرانيا

![الأمم المتحدة تأمل في نجاح الهدنة بين روسيا وأوكرانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![عيد النصر على النازية]() عيد النصر على النازية

عيد النصر على النازية

-

![إسرائيل تواصل غاراتها على لبنان]()

إسرائيل تواصل غاراتها على لبنان

RT STORIES

الجيش الإسرائيلي يعلن مهاجمة 25 هدفا في جنوب لبنان

![الجيش الإسرائيلي يعلن مهاجمة 25 هدفا في جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

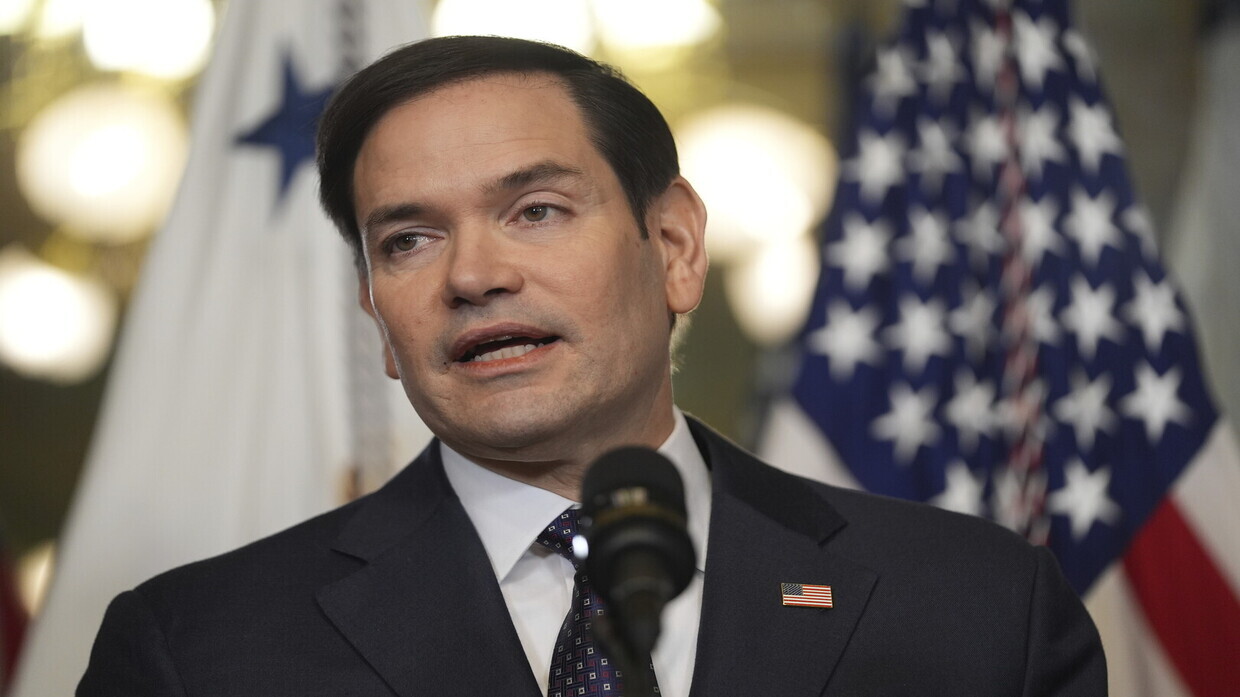

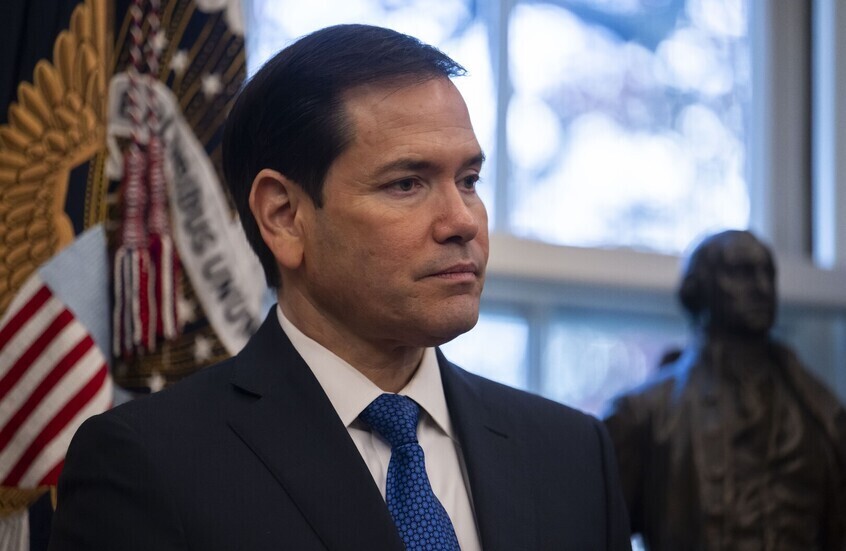

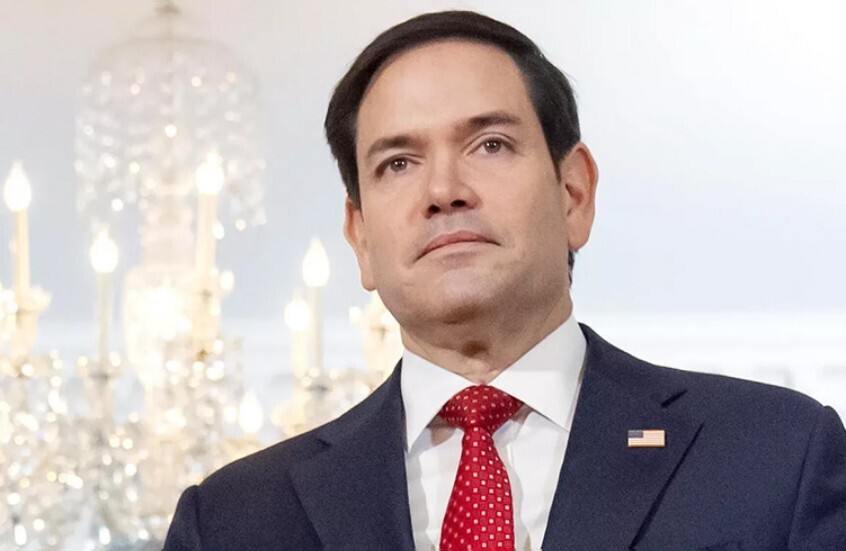

روبيو: السلام بين لبنان وإسرائيل "لن يكون سهلا" ويتطلب مواجهة حزب الله

![روبيو: السلام بين لبنان وإسرائيل "لن يكون سهلا" ويتطلب مواجهة حزب الله]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لحظة بلحظة.. إسرائيل تصعد غاراتها جنوب لبنان وحزب الله يرد بمهاجمة القوات المحتلة

![لحظة بلحظة.. إسرائيل تصعد غاراتها جنوب لبنان وحزب الله يرد بمهاجمة القوات المحتلة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![إسرائيل تواصل غاراتها على لبنان]() إسرائيل تواصل غاراتها على لبنان

إسرائيل تواصل غاراتها على لبنان

-

![فيديوهات]()

فيديوهات

RT STORIES

ترامب يعلم أطفالا رقصته الشهيرة على أنغام YMCA

![ترامب يعلم أطفالا رقصته الشهيرة على أنغام YMCA]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

انطلاق حملة "شعلة الذاكرة" الدولية في موسكو

![انطلاق حملة "شعلة الذاكرة" الدولية في موسكو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

عشرات اليهود يحيون طقوس حج "الغريبة" في جزيرة جربة التونسية

![عشرات اليهود يحيون طقوس حج "الغريبة" في جزيرة جربة التونسية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![فيديوهات]() فيديوهات

فيديوهات

-

![زاخاروفا: هجوم مسيرات أوكرانية على جانكوي بالقرم عمل إرهابي من قبل نظام كييف]()

زاخاروفا: هجوم مسيرات أوكرانية على جانكوي بالقرم عمل إرهابي من قبل نظام كييف

RT STORIES

زاخاروفا: هجوم مسيرات أوكرانية على جانكوي بالقرم عمل إرهابي من قبل نظام كييف

![زاخاروفا: هجوم مسيرات أوكرانية على جانكوي بالقرم عمل إرهابي من قبل نظام كييف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More

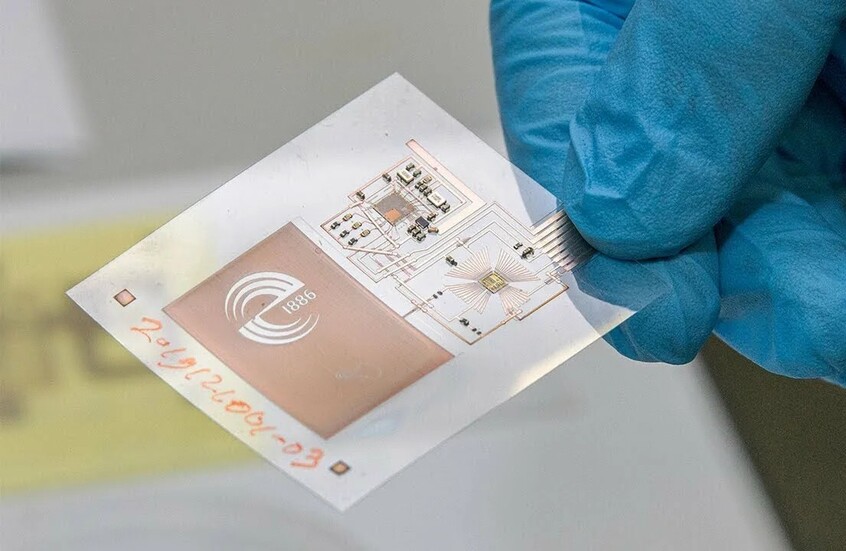

خبراء الأمن يحددون "أكثر البرمجيات الخبيثة تطورا"

حدد خبراء الأمن ما اعتبروه "أكثر أنواع الشبكات الذكية تطورا على الإطلاق"، والتي يعتقد بأنها تستهدف الأجهزة المنزلية الذكية.

وقالت شركة "أفاست" لمكافحة الفيروسات في تقرير جديد إنها تراقب عن كثب سلالة جديدة من البرمجيات الخبيثة تسمى "توري"، تستخدم "تقنيات متقدمة" لإصابة الأجهزة.

فايرفوكس يتيح لمستخدميه خدمة تكشف اختراق بياناتهم

وقال الخبراء: "تحاول هذه البرمجيات الخبيثة أن تكون أكثر تخفيا وثباتا بعد اختراق الجهاز، وهي لا يقوم حتى الآن بالأشياء المعتادة التي تقوم بها الروبوتات (هجمات الحرمان من الخدمة الموزعة، وهي هجمات تتم عن طريق إغراق المواقع بسيل من البيانات غير اللازمة)، بل إنها تهاجم جميع الأجهزة المتصلة بالإنترنت أو بالطبع، تعدين العملة المشفرة".

وتقوم البرامج الضارة بمهاجمة الأجهزة التي لديها تشفير ضعيف، باستخدام بروتوكول الوصول عن بعد "Telnet".

وتعرف "Telnet" بأنها أداة وصول عن بعد تستخدم بشكل أساسي لتسجيل الدخول إلى الخوادم البعيدة، ولكن تم استبدالها بشكل كبير بأدوات أكثر أمانا.

وبمجرد أن يحدد "توري" نظاما ضعيف الأمان، سيحاول سرقة المعلومات الشخصية التي يحويها، ومن المحتمل ألا يكون لدى مالكي أجهزة ما يسمى بـ"إنترنت الأشياء" الضعيفة، أي فكرة عن اختراق أجهزتهم.

وعلى الرغم من أن "توري" لم يحاول تجميد أو تنفيذ هجمات "DDoS"، إلا أن الباحثين يقولون إن البرمجيات الخبيثة قادرة على جلب وتنفيذ الأوامر من أنواع مختلفة على الجهاز المصاب مما يجعله معقدا للغاية.

والأكثر من ذلك، أن العديد من أدوات المنزل الذكية مرتبطة ببعضها البعض، ومن غير الواضح حتى الآن ما إذا كانت البرامج الضارة قادرة على الانتشار من جهاز إلى الأجهزة الأخرى.

وأوضح خبراء "أفاست" أن: "توري هو مثال على تطوير البرمجيات الخبيثة في إنترنت الأشياء، وعلى أن تعقيده هو أعلى من أي شيء رأيناه سابقا".

المصدر: ديلي ميل

التعليقات