Stories

-

![نبض الملاعب]()

نبض الملاعب

RT STORIES

تصعيد مفاجئ.. مشاركة إيران في كأس العالم على المحك

![تصعيد مفاجئ.. مشاركة إيران في كأس العالم على المحك]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وظيفة الأحلام.. هل تتقاضى راتبا مقابل مشاهدة كرة القدم؟

![وظيفة الأحلام.. هل تتقاضى راتبا مقابل مشاهدة كرة القدم؟]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الفيفا يرد على اتهامات "الابتزاز" في تسعير التذاكر لمونديال 2026

![الفيفا يرد على اتهامات "الابتزاز" في تسعير التذاكر لمونديال 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

من هداف إلى متهم.. مبابي في مرمى الجماهير

![من هداف إلى متهم.. مبابي في مرمى الجماهير]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

عقوبة جديدة من فيفا تضرب الزمالك المصري

![عقوبة جديدة من فيفا تضرب الزمالك المصري]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

صلاح في قائمة النخبة.. أفضل 50 لاعبا في الدوري الإنجليزي

![صلاح في قائمة النخبة.. أفضل 50 لاعبا في الدوري الإنجليزي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

هل كان رونالدو مستهدفا بفحوصات منشطات متكررة؟ الحقيقة تكشفها "القرعة"

![هل كان رونالدو مستهدفا بفحوصات منشطات متكررة؟ الحقيقة تكشفها "القرعة"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

القضاء المكسيكي يلزم فيفا بدفع 62 مليون دولار قبل مونديال 2026

![القضاء المكسيكي يلزم فيفا بدفع 62 مليون دولار قبل مونديال 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

من المدرجات إلى السجن.. نهاية صادمة لمشجع بعمر الـ71 في إنجلترا

![من المدرجات إلى السجن.. نهاية صادمة لمشجع بعمر الـ71 في إنجلترا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![نبض الملاعب]() نبض الملاعب

نبض الملاعب

-

![فيديوهات]()

فيديوهات

RT STORIES

شاهد.. مروحية عسكرية تهبط اضطراريا بعد ثوان من إقلاعها في المكسيك

![شاهد.. مروحية عسكرية تهبط اضطراريا بعد ثوان من إقلاعها في المكسيك]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

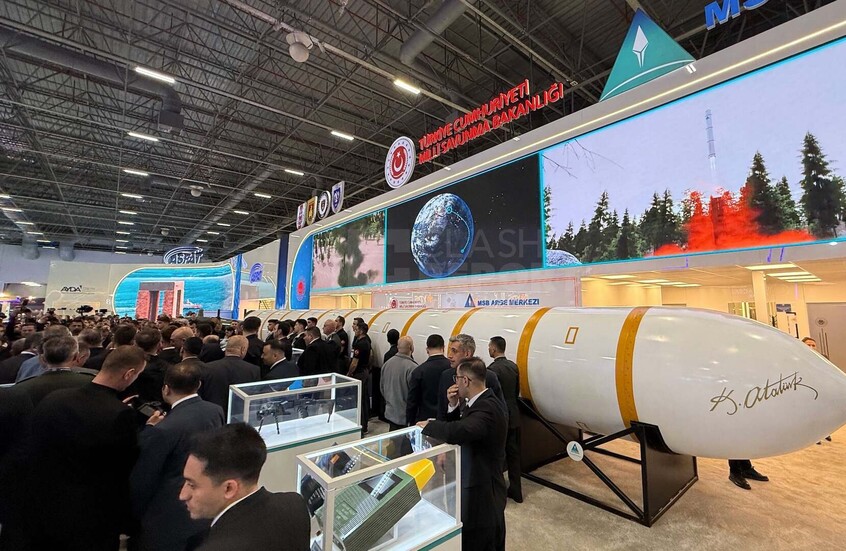

الجناح الإماراتي في معرض "ساها 2026" الدولي للصناعات الدفاعية والطيران والفضاء في إسطنبول

![الجناح الإماراتي في معرض "ساها 2026" الدولي للصناعات الدفاعية والطيران والفضاء في إسطنبول]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

اليابان تختبر قاذفة صواريخ من طراز 88 خلال مناورات "باليكاتان" في شمال الفلبين

![اليابان تختبر قاذفة صواريخ من طراز 88 خلال مناورات "باليكاتان" في شمال الفلبين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

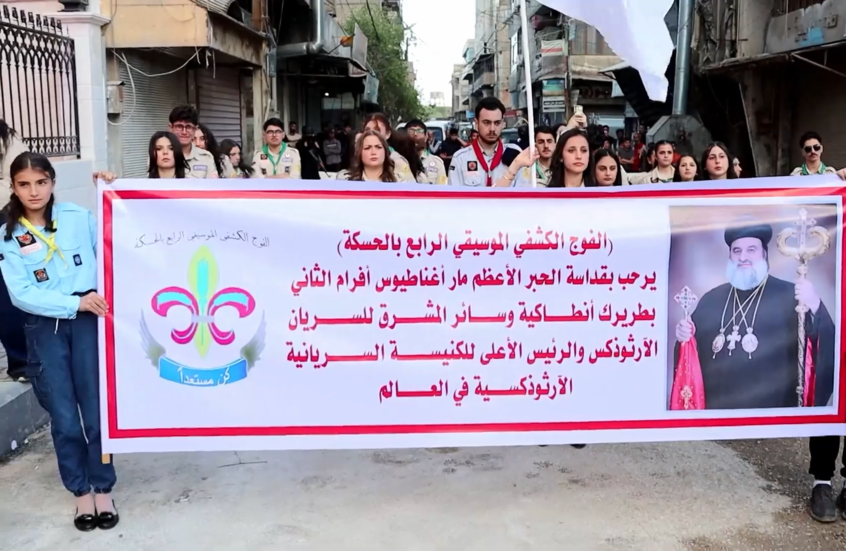

سوريا.. إعادة افتتاح كاتدرائية مار جرجس للسريان الأرثوذكس في الحسكة بعد 4 سنوات من الترميم

![سوريا.. إعادة افتتاح كاتدرائية مار جرجس للسريان الأرثوذكس في الحسكة بعد 4 سنوات من الترميم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![فيديوهات]() فيديوهات

فيديوهات

-

![عيد النصر على النازية]()

عيد النصر على النازية

RT STORIES

وسائل النقل العامة بموسكو تشارك في فعاليات يوم النصر

![وسائل النقل العامة بموسكو تشارك في فعاليات يوم النصر]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوتين في ذكرى النصر: إرث الأجداد منارة خالدة

![بوتين في ذكرى النصر: إرث الأجداد منارة خالدة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

زاخاروفا: معارضو انتصار الاتحاد السوفيتي في الحرب الوطنية العظمى توحدوا حول نظام كييف

![زاخاروفا: معارضو انتصار الاتحاد السوفيتي في الحرب الوطنية العظمى توحدوا حول نظام كييف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الرئيس الروسي يوعز بإعلان هدنة لمدة يومين في أوكرانيا احتفالا بـ "يوم النصر"

![الرئيس الروسي يوعز بإعلان هدنة لمدة يومين في أوكرانيا احتفالا بـ "يوم النصر"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الأمم المتحدة تأمل في نجاح الهدنة بين روسيا وأوكرانيا

![الأمم المتحدة تأمل في نجاح الهدنة بين روسيا وأوكرانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![عيد النصر على النازية]() عيد النصر على النازية

عيد النصر على النازية

-

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

إيران: تلقينا من روسيا أكثر من 325 طنا من المساعدات الإنسانية خلال الحرب

![إيران: تلقينا من روسيا أكثر من 325 طنا من المساعدات الإنسانية خلال الحرب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

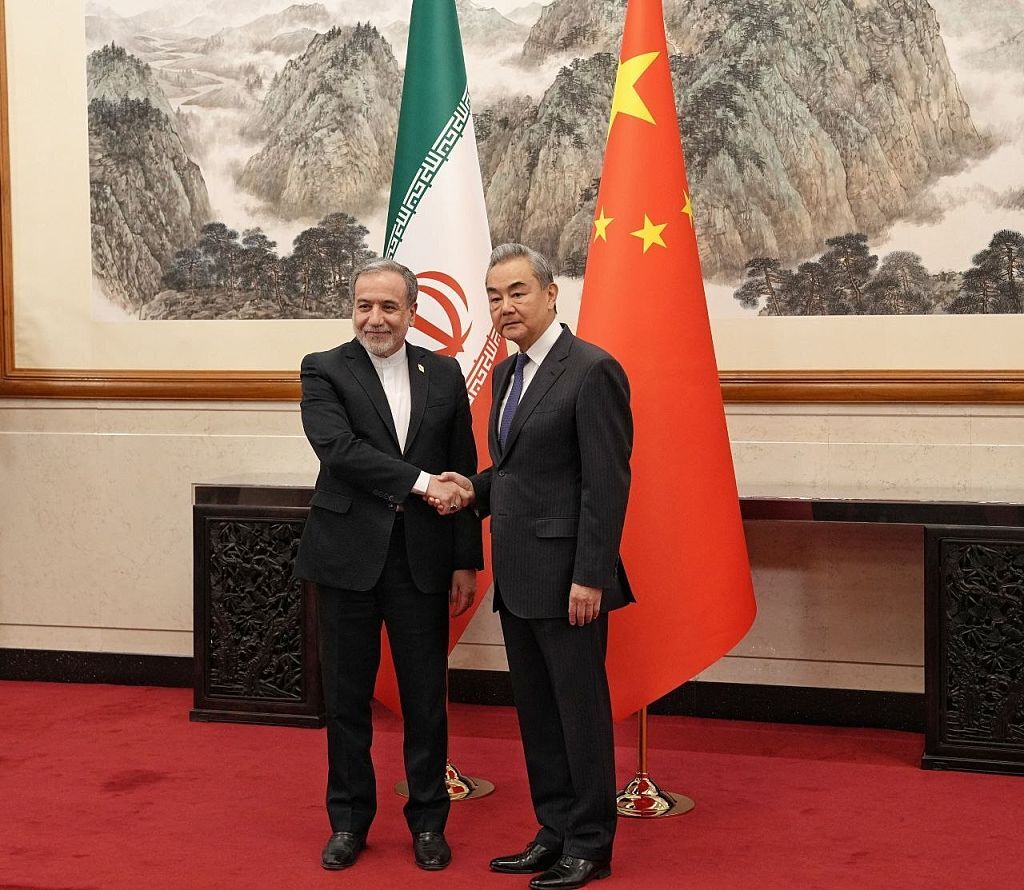

"أكسيوس": الولايات المتحدة وإيران قريبتان من توقيع مذكرة من صفحة واحدة لإنهاء الحرب

!["أكسيوس": الولايات المتحدة وإيران قريبتان من توقيع مذكرة من صفحة واحدة لإنهاء الحرب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وزير الخارجية الإيراني: لن نقبل إلا باتفاق شامل

![وزير الخارجية الإيراني: لن نقبل إلا باتفاق شامل]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

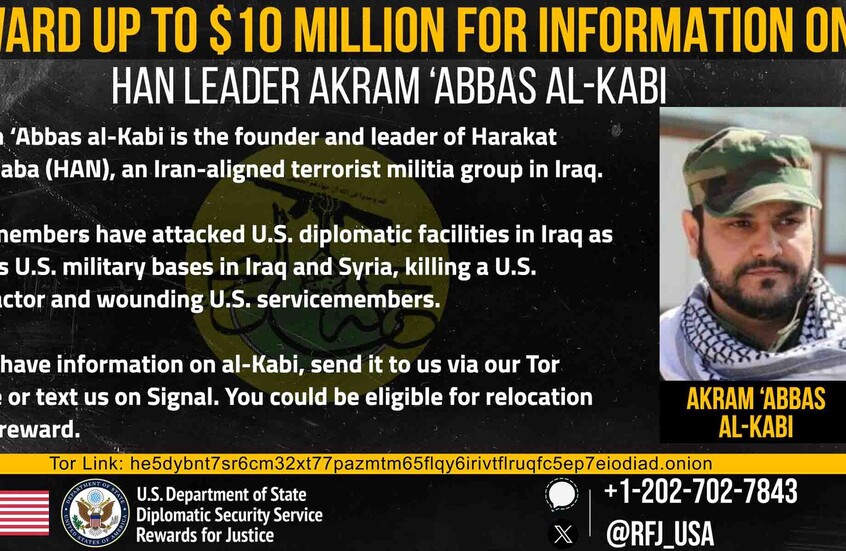

تقرير: أكثر من 600 هجوم استهدف منشآت أمريكية بالعراق خلال الحرب مع إيران

![تقرير: أكثر من 600 هجوم استهدف منشآت أمريكية بالعراق خلال الحرب مع إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لحظة بلحظة.. بين تجدد الحرب والتوصل لاتفاق: تضارب إشارات ترامب يريح أسواق الطاقة ويبقي التوتر بهرمز

![لحظة بلحظة.. بين تجدد الحرب والتوصل لاتفاق: تضارب إشارات ترامب يريح أسواق الطاقة ويبقي التوتر بهرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب يعلن تعليق عملية "مشروع الحرية"

![ترامب يعلن تعليق عملية "مشروع الحرية"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

الدفاع الروسية: إسقاط 605 مسيرات و12 قنبلة جوية موجهة أوكرانية خلال 24 ساعة

![الدفاع الروسية: إسقاط 605 مسيرات و12 قنبلة جوية موجهة أوكرانية خلال 24 ساعة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

خبير سياسي: مواقف واشنطن وموسكو تتقارب أكثر فأكثر فيما يتعلق بزيلينسكي

![خبير سياسي: مواقف واشنطن وموسكو تتقارب أكثر فأكثر فيما يتعلق بزيلينسكي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

زاخاروفا: روسيا مستعدة لإجراء مفاوضات حول أوكرانيا ولن ترفضها

![زاخاروفا: روسيا مستعدة لإجراء مفاوضات حول أوكرانيا ولن ترفضها]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

نائب في البرلمان الأوروبي: زملاؤنا يتعرضون للتهديد والضغط بسبب الحوار مع روسيا

![نائب في البرلمان الأوروبي: زملاؤنا يتعرضون للتهديد والضغط بسبب الحوار مع روسيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![إسرائيل تواصل غاراتها على لبنان]()

إسرائيل تواصل غاراتها على لبنان

RT STORIES

الجيش الإسرائيلي يعلن مهاجمة 25 هدفا في جنوب لبنان

![الجيش الإسرائيلي يعلن مهاجمة 25 هدفا في جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

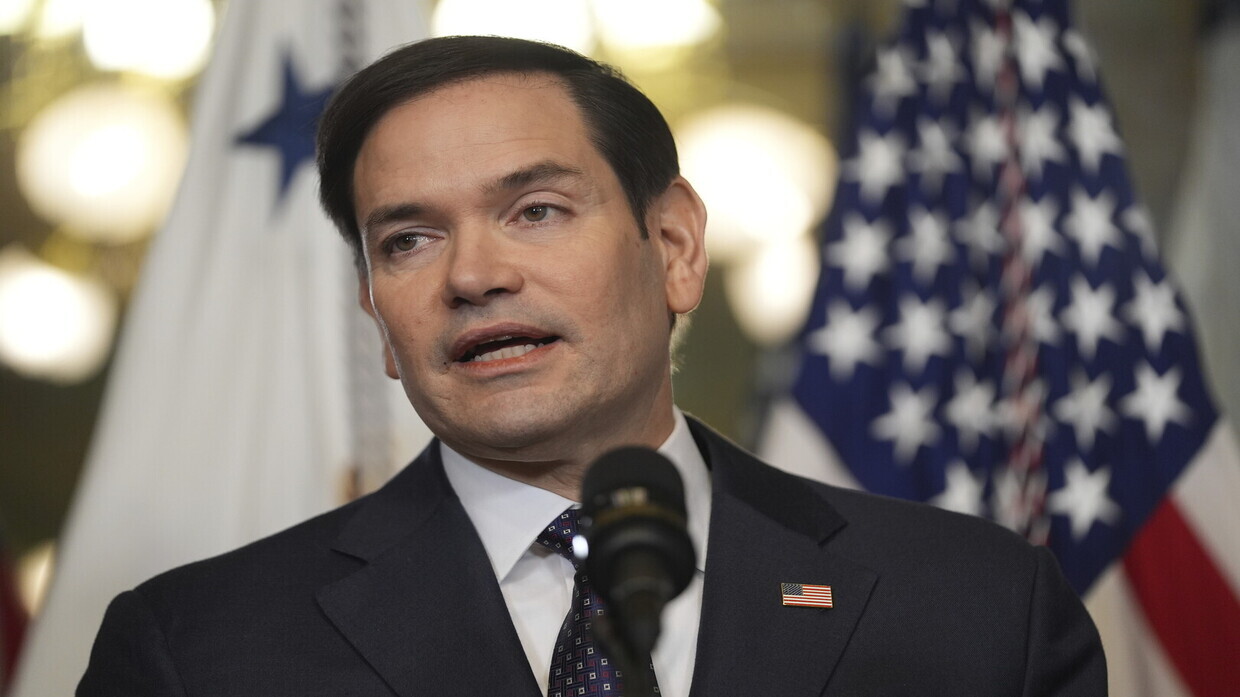

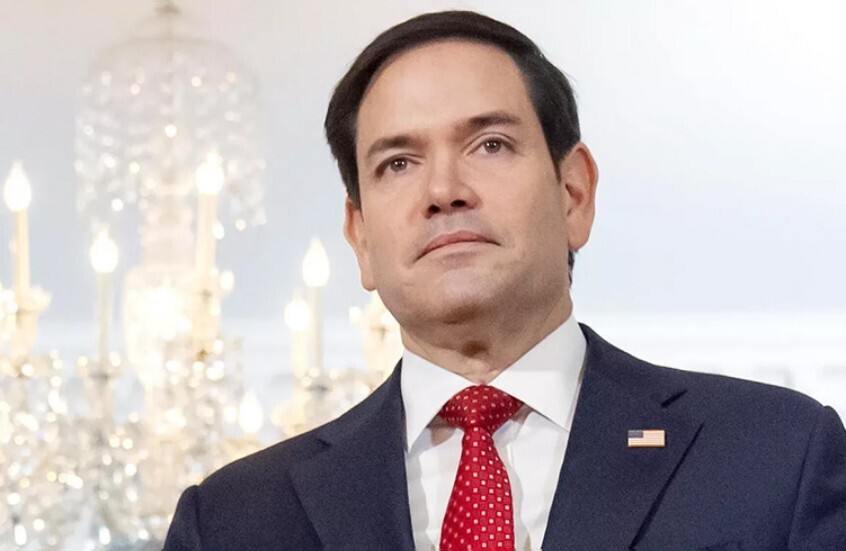

روبيو: السلام بين لبنان وإسرائيل "لن يكون سهلا" ويتطلب مواجهة حزب الله

![روبيو: السلام بين لبنان وإسرائيل "لن يكون سهلا" ويتطلب مواجهة حزب الله]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لحظة بلحظة.. إسرائيل تصعد غاراتها جنوب لبنان وحزب الله يرد بمهاجمة القوات المحتلة

![لحظة بلحظة.. إسرائيل تصعد غاراتها جنوب لبنان وحزب الله يرد بمهاجمة القوات المحتلة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![إسرائيل تواصل غاراتها على لبنان]() إسرائيل تواصل غاراتها على لبنان

إسرائيل تواصل غاراتها على لبنان

-

![زاخاروفا: هجوم مسيرات أوكرانية على جانكوي بالقرم عمل إرهابي من قبل نظام كييف]()

زاخاروفا: هجوم مسيرات أوكرانية على جانكوي بالقرم عمل إرهابي من قبل نظام كييف

RT STORIES

زاخاروفا: هجوم مسيرات أوكرانية على جانكوي بالقرم عمل إرهابي من قبل نظام كييف

![زاخاروفا: هجوم مسيرات أوكرانية على جانكوي بالقرم عمل إرهابي من قبل نظام كييف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More

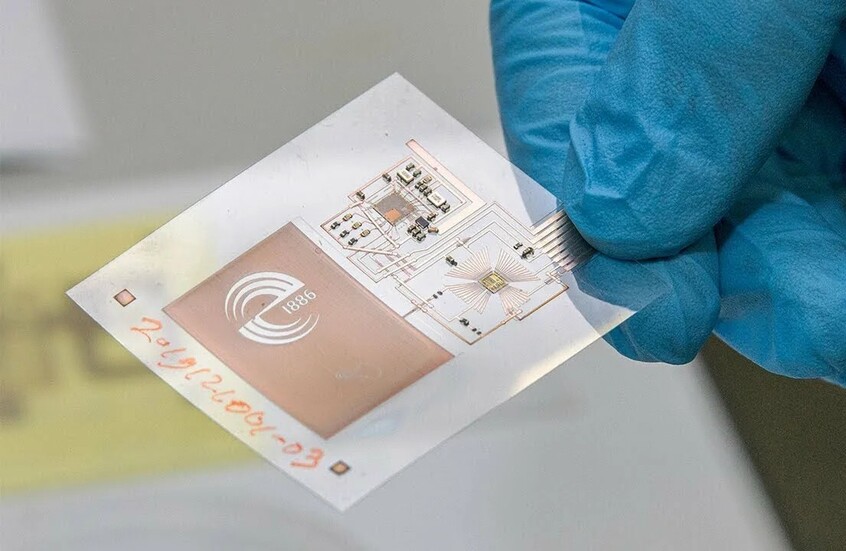

7 خطوات لحماية هاتفك من الاختراقات السرية

أفاد خبراء الأمن السيبراني أن قراصنة الإنترنت يستخدمون شبكات "واي فاي" وتطبيقات الهواتف الذكية وثغرات أخرى لتنفيذ التجسس الإلكتروني وسرقة الهوية ونشر برامج الفدية.

وكشف تقرير Statista أن بيانات 353 مليون شخص تم اختراقها في الولايات المتحدة العام الماضي، ما دفع خبراء الأمن إلى إلقاء الضوء على 7 خطوات يمكن اتخاذها لحماية الهاتف الذكي من الاختراق، وهي:

1. تحديث البرامج والتطبيقات

يجد المتسللون طرقا سرية لاختراق الهواتف، بما في ذلك البحث عن ثغرات في البرامج الموجودة. ولكن مع كل تحديث، تقوم الشركات بإزالة أي ثغرات محتملة.

لذا، ينبغي تحديث البرامج والتطبيقات لمنع المتسللين من الوصول إلى بياناتك، مع التحذير الإضافي بأنها تعمل فقط بالنسبة لبعض الهجمات، وفقا لوكالة الأمن القومي (NSA).

وتعمل هذه الطريقة على منع قراصنة الإنترنت من التجسس على المكالمات والنصوص والبيانات وحظر معظم هجمات التصيد الاحتيالي، والتي تحدث عند إرسال رسائل بريد إلكتروني احتيالية مستهدفة لسرقة معلومات حساسة مثل بيانات اعتماد تسجيل الدخول.

2. تثبيت التطبيقات من المتاجر الرسمية فقط

تحذير هام.. برنامج خبيث يستهدف حسابات مستخدمي "أندرويد" البنكية

يجب على مستخدمي الهواتف الذكية توخي الحذر عند تثبيت التطبيقات، والتأكد من تنزيلها فقط من المتاجر الرسمية مثل "غوغل بلاي" وApp Store.

وتشمل متاجر التطبيقات غير الرسمية: Aptoide وSlideMe وACMarket وAmazon Appstore.

وغالبا ما يقوم القراصنة بإنشاء نسخة مزيفة من تطبيق شرعي، يمنحهم حق الوصول الكامل إلى جهازك بمجرد تنزيله، ثم يثبتون برامج ضارة ويشاركون بياناتك مع أطراف ثالثة.

3. إيقاف تشغيل "واي فاي" و"بلوتوث"

ينبغي على مستخدمي "أندرويد" و"آيفون" الامتناع عن الاتصال بشبكات "واي فاي" العامة، وكذلك "بلوتوث"، خاصة أن القراصنة يبحثون باستمرار عن نقاط الضعف، كما أن ترك شبكة "واي فاي" قيد التشغيل يجعل الجهاز عرضة لهجمات "KRACK"، والتي تسمى أيضا هجوم إعادة تثبيت المفتاح، الذي يعمل عن طريق التلاعب بالوصول المحمي لشبكة "واي فاي" من خلال مفاتيح التشفير، لإنشاء اتصال آمن يتيح سرقة البيانات عبر الشبكة عندما يكون القراصنة في نطاق قريب من الهدف.

وبالمثل، فإن ترك "بلوتوث" قيد التشغيل يمكن أن يؤدي إلى هجوم "BlueBorne"، حيث يتحكم أحد القراصنة في جهازك دون أي تدخل من المستخدم.

4. استخدام تطبيقات الصوت والنصوص والبيانات المشفرة

يمكن أن تساعد تطبيقات الصوت والنصوص والبيانات المشفرة في منع القراصنة من الوصول إلى معلوماتك الشخصية، عن طريق تحويل اتصالاتك إلى رمز.

ويعد "واتس آب" أحد تطبيقات التشفير الأكثر شيوعا، يليه "تلغرام" الذي يوفر التشفير الشامل (طريقة تحافظ على خصوصية المكالمات الهاتفية والرسائل والبيانات الأخرى، بما في ذلك التطبيق نفسه).

ومع ذلك، فحتى التطبيقات المشفرة ليست آمنة بنسبة 100% من الهجمات.

5. لا تنقر على الروابط أو تفتح المرفقات

يمكن للقراصنة الوصول إلى معلوماتك الشخصية بإحدى طريقتين: عن طريق تسجيل لوحة المفاتيح (keylogging) أو استخدام برنامج "حصان طروادة".

يعمل برنامج Keylogging مثل المطارد الذي يتتبع كل خطوة تقوم بها، ما يسمح له بالوصول إلى المعلومات في الوقت الفعلي، وحتى الاستماع إلى محادثاتك الهاتفية.

أما "حصان طروادة"، فهو عبارة عن برنامج خبيث غير مرئي يتم استخدامه لاستخراج البيانات المهمة، بما في ذلك تفاصيل حساب بطاقة الائتمان ومعلومات الضمان الاجتماعي الخاصة بك إذا تم حفظها على هاتفك.

وقال أوليفر بيج، الرئيس التنفيذي لشركة Cybernut للأمن السيبراني، لـ"فوربس": "إن الوقوع في تكتيكات الهندسة الاجتماعية، مثل الرد على رسائل البريد الإلكتروني غير المرغوب فيها التي تطلب معلومات حساسة، يمكن أن يؤدي إلى اختراق الحساب وسرقة الهوية".

دراسة: 45% من الهجمات الإلكترونية على الشركات الصناعية تحدث خارج أوقات عمل الشركات

وتابع: "يمكن أن تؤدي الثقة في المكالمات الهاتفية أو الرسائل دون التحقق منها إلى عواقب وخيمة، حيث يتلاعب المحتالون بالضحايا للكشف عن معلومات حساسة أو اتخاذ إجراءات تهدد أمنهم".

6. أعد تشغيل جهازك كل أسبوع

يجب إيقاف تشغيل الهواتف الذكية وتشغيلها مرة واحدة كل أسبوع، لمنع عمليات التصيد الاحتيالي.

ويؤدي إيقاف تشغيل الهاتف إلى إعادة تعيين جميع صفحات الويب والتطبيقات المفتوحة وتسجيل الخروج من الحسابات المصرفية، لمنع مجرمي الإنترنت من الوصول إلى المعلومات الحساسة.

7. حجب الصوت وتغطية الكاميرا

ينبغي تثبيت نظام لتشويش صوت الميكروفون ومنع القراصنة من سماع محادثاتك من خلال التطبيقات، أو أي هجوم إلكتروني خارجي.

كما ينبغي تغطية الكاميرا الخلفية والأمامية على كل من أجهزة "أندرويد" و"آيفون"، لأن القراصنة يمكنهم تشغيل كاميرا الهاتف المحمول وإيقاف تشغيلها وحفظ الوسائط من ألبوم الكاميرا إذا تمكنوا من الوصول إلى هاتفك.

المصدر: ديلي ميل

التعليقات