Stories

-

نبض الملاعب

RT STORIES

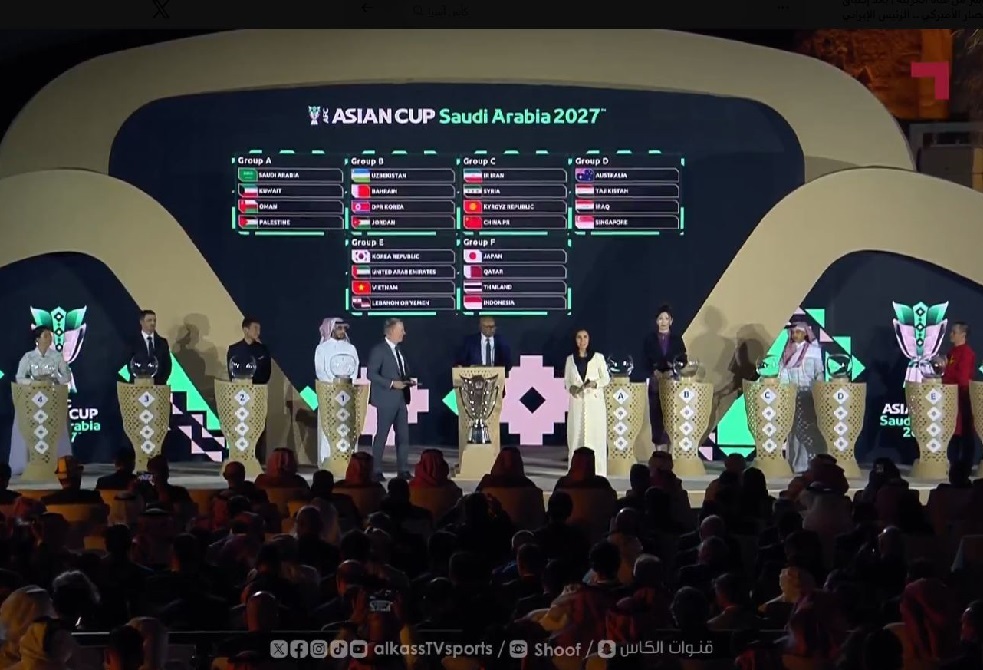

قرعة كأس آسيا 2027 تسفر عن مجموعة "عربية" خالصة

#اسأل_أكثر #Question_MoreRT STORIES

شاهد.. لقطة لموقف "طريف" بين لاعب الهلال مندش وولي العهد السعودي

#اسأل_أكثر #Question_MoreRT STORIES

مونديال 2026.. حفلات افتتاحية في 3 دول وأخرى استثنائية بمشاركة نخبة من نجوم الموسيقى العالميين

![مونديال 2026.. حفلات افتتاحية في 3 دول وأخرى استثنائية بمشاركة نخبة من نجوم الموسيقى العالميين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بعد شجار وضرب.. تدخل خطير لكورتوا على مبابي "المنبوذ".. فيديو

![بعد شجار وضرب.. تدخل خطير لكورتوا على مبابي "المنبوذ".. فيديو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رابح ماجر يوجه رسالة للاعبي الجزائر قبل كأس العالم 2026

![رابح ماجر يوجه رسالة للاعبي الجزائر قبل كأس العالم 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الوليد بن طلال يعلق على لحظة تسليم ولي العهد كأس الملك للهلال

![الوليد بن طلال يعلق على لحظة تسليم ولي العهد كأس الملك للهلال]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"هناك خائن ولن ألقي باللاعبين".. أول تعليق من أربيلوا بعد حوادث غرفة ملابس ريال مدريد (فيديو)

!["هناك خائن ولن ألقي باللاعبين".. أول تعليق من أربيلوا بعد حوادث غرفة ملابس ريال مدريد (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مفاجأة.. ميسي يختار اللاعب الذي يذكره بنفسه (فيديو)

![مفاجأة.. ميسي يختار اللاعب الذي يذكره بنفسه (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مونديال 2026 يدخل التاريخ من أوسع أبوابه.. خطة "فيفا" التاريخية لافتتاح بطولة كأس العالم 2026

![مونديال 2026 يدخل التاريخ من أوسع أبوابه.. خطة "فيفا" التاريخية لافتتاح بطولة كأس العالم 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ناد أوروبي يعلن موعد انضمام محمد صلاح

![ناد أوروبي يعلن موعد انضمام محمد صلاح]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إيران تضع 7 شروط للمشاركة في كأس العالم 2026

![إيران تضع 7 شروط للمشاركة في كأس العالم 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بعد حادثة مشاجرة فالفيردي وعقوبة "الملكي".. أول تعليق من تشواميني (صورة)

![بعد حادثة مشاجرة فالفيردي وعقوبة "الملكي".. أول تعليق من تشواميني (صورة)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

موقف محمد صلاح.. ليفربول يسعى لتعميق جراح تشيلسي اليوم في الدوري الإنجليزي

![موقف محمد صلاح.. ليفربول يسعى لتعميق جراح تشيلسي اليوم في الدوري الإنجليزي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الموعد والقناة الناقلة لقرعة كأس آسيا 2027 اليوم

![الموعد والقناة الناقلة لقرعة كأس آسيا 2027 اليوم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_Moreنبض الملاعب

-

![إسرائيل تواصل غاراتها على لبنان]()

إسرائيل تواصل غاراتها على لبنان

RT STORIES

لبنان.. قتلى وجرحى بغارات إسرائيلية (صور+ فيديو)

![لبنان.. قتلى وجرحى بغارات إسرائيلية (صور+ فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بيان الخارجية الأمريكية عن مفاوضات لبنان وإسرائيل

![بيان الخارجية الأمريكية عن مفاوضات لبنان وإسرائيل]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وزير لبناني سابق يرفض التفاوض المباشر مع إسرائيل ويطالب الحكومة بسحب تجريم المقاومة

![وزير لبناني سابق يرفض التفاوض المباشر مع إسرائيل ويطالب الحكومة بسحب تجريم المقاومة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

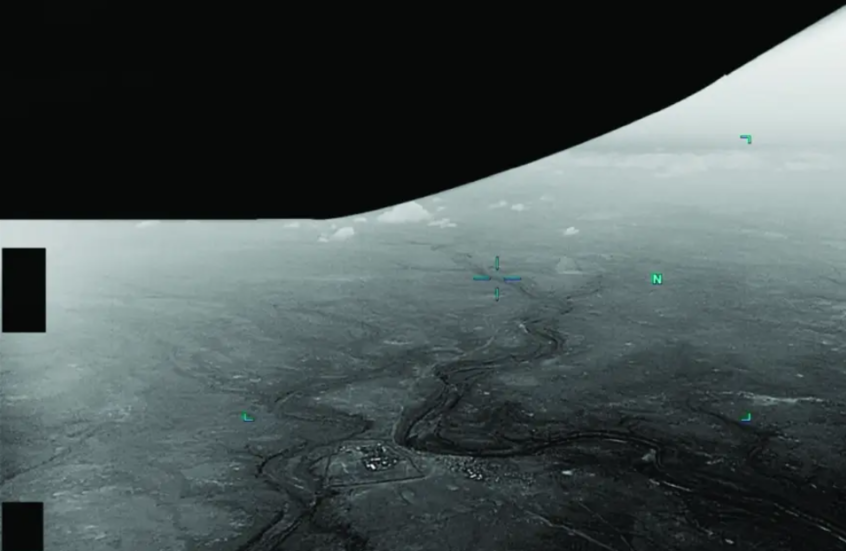

توثيق غير مألوف.. مسيرة مفخخة تخترق الحدود وتستنفر الأمن الإسرائيلي (صورة)

![توثيق غير مألوف.. مسيرة مفخخة تخترق الحدود وتستنفر الأمن الإسرائيلي (صورة)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"حزب الله" يستهدف تجمعات عسكرية إسرائيلية

!["حزب الله" يستهدف تجمعات عسكرية إسرائيلية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي يشن هجوما واسعا على بنى تحتية لحزب الله في لبنان (فيديو)

![الجيش الإسرائيلي يشن هجوما واسعا على بنى تحتية لحزب الله في لبنان (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![إسرائيل تواصل غاراتها على لبنان]() إسرائيل تواصل غاراتها على لبنان

إسرائيل تواصل غاراتها على لبنان

-

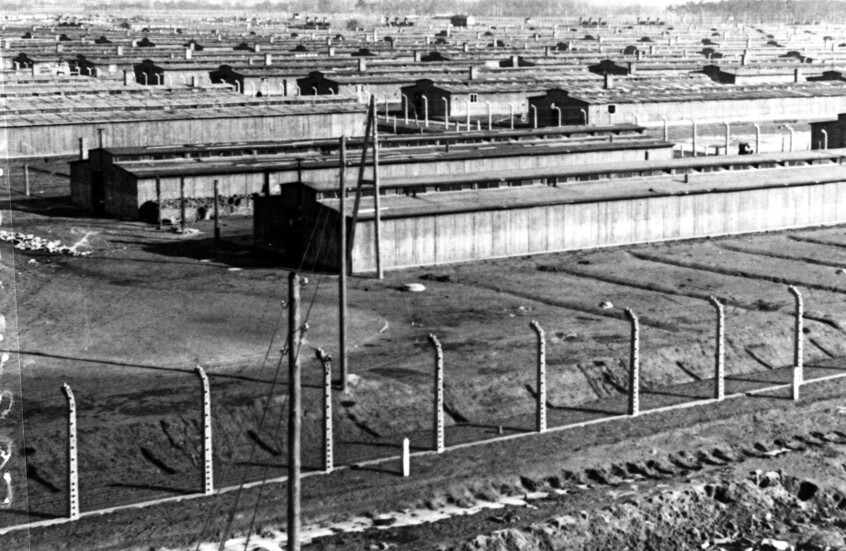

![عيد النصر على النازية]()

عيد النصر على النازية

RT STORIES

عيد النصر.. انطلاق مسيرة "فوج الخالدين" من أمام السفارة الروسية في أنقرة

![عيد النصر.. انطلاق مسيرة "فوج الخالدين" من أمام السفارة الروسية في أنقرة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شاهد مسير ألف مقاتل من أبطال روسيا في عرض النصر بالساحة الحمراء

![شاهد مسير ألف مقاتل من أبطال روسيا في عرض النصر بالساحة الحمراء]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شاهد ماسة كوبينكا وألوان العلم الروسي تزين سماء موسكو في عرض النصر

![شاهد ماسة كوبينكا وألوان العلم الروسي تزين سماء موسكو في عرض النصر]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لأول مرة لقطات قتالية من قلب العملية العسكرية الخاصة تزين عرض النصر في موسكو

![لأول مرة لقطات قتالية من قلب العملية العسكرية الخاصة تزين عرض النصر في موسكو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شاهد.. بوتين يصافح جنود كوريا الشمالية ويتبادل الحديث مع قائدهم في ختام عرض النصر

![شاهد.. بوتين يصافح جنود كوريا الشمالية ويتبادل الحديث مع قائدهم في ختام عرض النصر]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوتين يدعو لحماية تاريخ الحرب العالمية من التزييف ويؤكد حتمية ترسيخ نظام عالمي متعدد الأقطاب

![بوتين يدعو لحماية تاريخ الحرب العالمية من التزييف ويؤكد حتمية ترسيخ نظام عالمي متعدد الأقطاب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

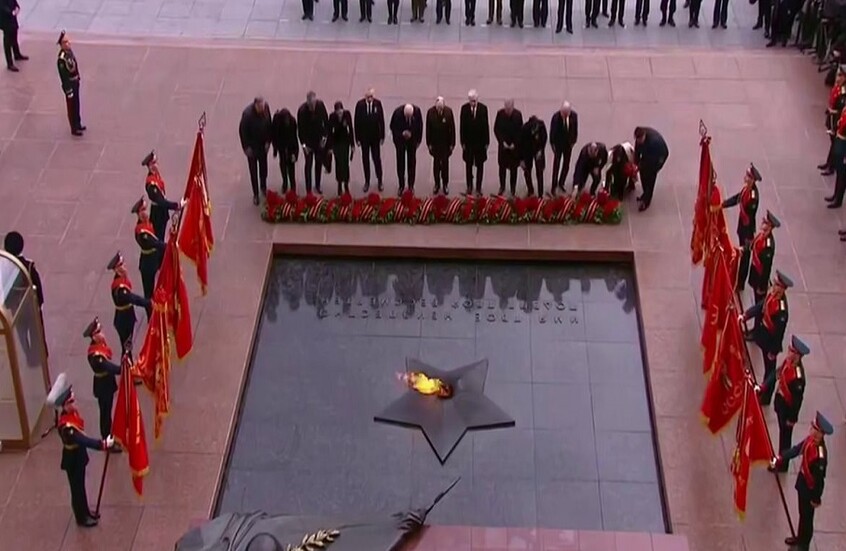

عيد النصر.. بوتين وقادة أجانب يضعون الزهور على ضريح الجندي المجهول

![عيد النصر.. بوتين وقادة أجانب يضعون الزهور على ضريح الجندي المجهول]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مسيرات "فوج الخالدين" حول العالم في الذكرى الـ81 للنصر على النازية

![مسيرات "فوج الخالدين" حول العالم في الذكرى الـ81 للنصر على النازية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

فوج كوري يحظى بشرف المشاركة في عرض موسكو العسكري بالذكرى الـ81 للنصر على النازية

![فوج كوري يحظى بشرف المشاركة في عرض موسكو العسكري بالذكرى الـ81 للنصر على النازية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

كلمة بوتين بالذكرى الـ81 للنصر على النازية: النصر كان وسيظل دائما حليفنا

![كلمة بوتين بالذكرى الـ81 للنصر على النازية: النصر كان وسيظل دائما حليفنا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

عرض عسكري في الساحة الحمراء في ذكرى النصر الـ81 بحضور الرئيس بوتين (صور)

![عرض عسكري في الساحة الحمراء في ذكرى النصر الـ81 بحضور الرئيس بوتين (صور)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![عيد النصر على النازية]() عيد النصر على النازية

عيد النصر على النازية

-

![فيديوهات]()

فيديوهات

RT STORIES

طالب عسكري روسي يطلب يد محبوبته بطريقة مبتكرة في ذكرى النصر

![طالب عسكري روسي يطلب يد محبوبته بطريقة مبتكرة في ذكرى النصر]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

العشرات في بغداد يتظاهرون تأييدا للشيخ الكعبي بعد أن صنفته الولايات المتحدة إرهابيا

![العشرات في بغداد يتظاهرون تأييدا للشيخ الكعبي بعد أن صنفته الولايات المتحدة إرهابيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

القيادة المركزية الأمريكية تنشر لقطات لاستهداف ناقلتي نفط إيرانيتين

![القيادة المركزية الأمريكية تنشر لقطات لاستهداف ناقلتي نفط إيرانيتين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وصول سفينة كورية متضررة إلى دبي عقب حريق في مضيق هرمز

![وصول سفينة كورية متضررة إلى دبي عقب حريق في مضيق هرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بألوان العلم.. "فرسان الإمارات" يزينون سماء أبوظبي احتفاء باليوبيل الذهبي لتوحيد القوات المسلحة

![بألوان العلم.. "فرسان الإمارات" يزينون سماء أبوظبي احتفاء باليوبيل الذهبي لتوحيد القوات المسلحة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شاهد.. مئات صهاريج النفط العراقية تصطف في بانياس السورية تمهيدا للتصدير

![شاهد.. مئات صهاريج النفط العراقية تصطف في بانياس السورية تمهيدا للتصدير]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بالفيديو.. سفينة الصواريخ الصغيرة "بوريا" تدخل في خدمة البحرية الروسية

![بالفيديو.. سفينة الصواريخ الصغيرة "بوريا" تدخل في خدمة البحرية الروسية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![فيديوهات]() فيديوهات

فيديوهات

-

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

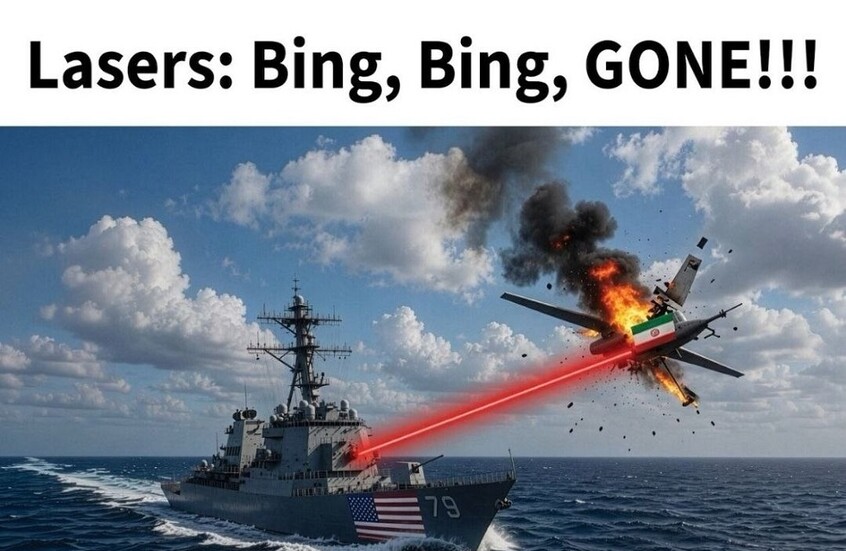

طهران توظف الكوميديا السوداء في الرد على واشنطن (فيديو)

![طهران توظف الكوميديا السوداء في الرد على واشنطن (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تصعيد واشنطن وطهران يثير قلق موسكو ويهدد فرص التسوية

![تصعيد واشنطن وطهران يثير قلق موسكو ويهدد فرص التسوية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

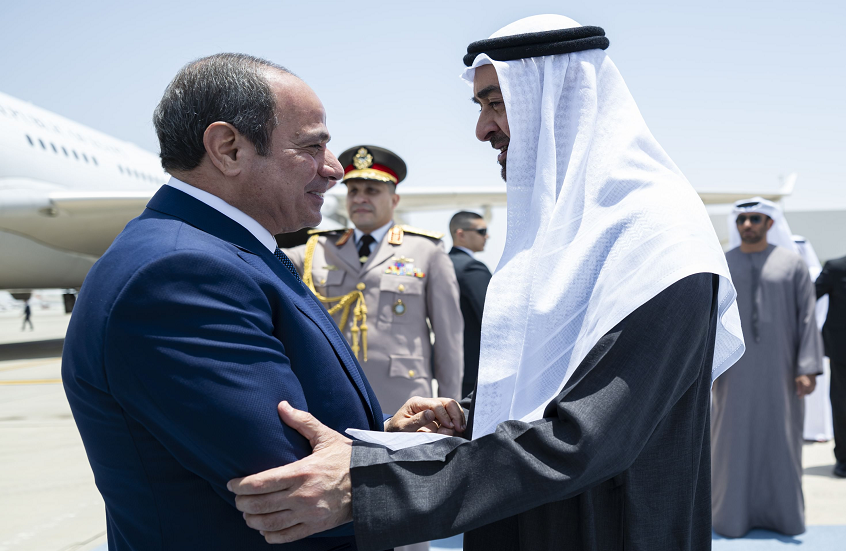

لافروف خلال اتصال مع عبد الله بن زايد: نرفض تهديد التسوية في الخليج عبر استئناف القتال وندعم التفاوض

![لافروف خلال اتصال مع عبد الله بن زايد: نرفض تهديد التسوية في الخليج عبر استئناف القتال وندعم التفاوض]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

سي أن أن نقلا عن الاستخبارات الأمريكية: مجتبى خامنئي في قلب المعركة ويقود الحرب والمفاوضات

![سي أن أن نقلا عن الاستخبارات الأمريكية: مجتبى خامنئي في قلب المعركة ويقود الحرب والمفاوضات]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

القيادة المركزية الأمريكية تعلن تعطيل ناقلات نفط إيرانية كانت متجهة إلى ميناء في خليج عُمان

![القيادة المركزية الأمريكية تعلن تعطيل ناقلات نفط إيرانية كانت متجهة إلى ميناء في خليج عُمان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إيران.. ردنا على الخطة الأمريكية للتسوية لا يزال قيد البحث

![إيران.. ردنا على الخطة الأمريكية للتسوية لا يزال قيد البحث]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إيران: واشنطن تعتدي على ناقلات النفط لأنها مرتبكة وعاجزة عن الخروج من المستنقع

![إيران: واشنطن تعتدي على ناقلات النفط لأنها مرتبكة وعاجزة عن الخروج من المستنقع]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

ترامب يطرح "تمديدا كبيرا" لهدنة أوكرانيا ويبدي استعداده لإرسال مفاوضين إلى موسكو

![ترامب يطرح "تمديدا كبيرا" لهدنة أوكرانيا ويبدي استعداده لإرسال مفاوضين إلى موسكو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوليتيكو: اتساع الفجوة بين كييف وبروكسل وتذمر أوروبي من انتقادات ومواعظ زيلينسكي

![بوليتيكو: اتساع الفجوة بين كييف وبروكسل وتذمر أوروبي من انتقادات ومواعظ زيلينسكي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية تعلن حصيلة أسبوعية لخسائر قوات كييف البشرية

![الدفاع الروسية تعلن حصيلة أسبوعية لخسائر قوات كييف البشرية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

روسيا تعلن إسقاط 145 مسيرة وتسجيل أكثر من 1300 انتهاك أوكراني

![روسيا تعلن إسقاط 145 مسيرة وتسجيل أكثر من 1300 انتهاك أوكراني]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وزارة الدفاع الروسية: قوات كييف انتهكت الهدنة 1365 مرة

![وزارة الدفاع الروسية: قوات كييف انتهكت الهدنة 1365 مرة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

صحيفة: تهديدات زيلينسكي تؤكد نفاقه

![صحيفة: تهديدات زيلينسكي تؤكد نفاقه]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

جهاز يخترق أصعب كلمات مرور خلال 30 ثانيةً!

إن كنت تعتقد أن كلمة المرور القوية قد تحميك من الاختراق فأنت مخطئ لأن برنامج PoisonTap لا يعمل بهذه الطريقة، ولا يحاول تخمين كلمة المرور، بل يتجاوزها تماماً وينجح في اختراق حسابك.

ابتكار سامي كامكار الجديد PoisonTap يعمل من خلال برنامج مجاني وجهاز كمبيوتر صغير ثمنه 5 دولارات يُدعى "راسبيري باي زيرو" Raspberry Pi Zero.

بعد مرور 30 ثانية فقط على توصيل Raspberry Pi Zero بمخرج USB الخاص بالحاسوب، يبدأ جهازPoisonTap بالعمل وهو قادر على اللإستمرار في عمله حتى بعد إزالة الـUSB من حاسوبك.

وبمجرد توصيل PoisonTap بالـUSB، فإنه يتصل بالإنترنت مباشرة ومن ثم يوهم الحاسوب الشخصي بأنه هو نفسه متصل بشبكة إنترنت، فيبدأ الحاسوب الشخصي في إرسال كافة البيانات المتداولة غير المشفرة على الشبكة إلى الجهاز المتحكم به PoisonTap، ولن يتمكن أمن شبكة الواي فاي الخاصة بك من حمايتك، لأن جهاز PoisonTap قد تحايل على جهاز الكمبيوتر بأن جعل الأولوية للاتصال به (أي PoisonTap) بدلاً من الاتصال بالشبكة الموصولة بالحاسوب الشخصي من البداية.

ووفقاً لموقع أليكسا Alexa "يبدأ PoisonTap بتأدية دور الوسيط، من خلال سرقة ملفات تعريف ارتباط HTTP مستخدما إياها في تسجيل بيانات دخولك إلى حساباتك الخاصة، لمعرفة كافة البيانات عن كل المواقع التي زرتها في كل ولوج إلى الإنترنت".

والأمر الأسوأ من ذلك أن استخدام التوثيق الثنائي (two-factor authentication) لتأمين حساباتك قد لا يجدي نفعاً، بسبب طريقة عمل جهاز PoisonTap، فهو يعمل على جمع ملفات تعريف الارتباط وليس على تسجيل عمليات الدخول الفعلية فقط، وبالتالي لديه القدرة الكافية على اختراق حساباتك حتى تلك التي استخدمت فيها التوثيق الثنائي.

وذكر كامكار بعض النصائح التي قد تحمي الحاسوب الشخصي من الاختراق، مع أنه يدرك أن معظمها غير واقعي:

1.ضع حاسوبك على وضع السُبات Hibernate بدلاً من النوم Sleep، ففي هذا الوضع يقوم الجهاز بوقف كافة العمليات.

2.أغلق محرك البحث بعد انتهائك من استخدام الحاسوب دائماً.

3.امسح ذاكرة محرك البحث دائماً.

4.استخدم التشفير الكامل لأقراص حاسوبك، واستخدم وضع السُبات Hibernation.

5.أبطل عمل مخارج USB.

المصدر: هافينغتون بوست

محمد خالد

التعليقات