Stories

-

![نبض الملاعب]()

نبض الملاعب

RT STORIES

صورة بقميص أتلتيكو.. ما حقيقة توقيع صلاح للفريق المدريدي؟

![صورة بقميص أتلتيكو.. ما حقيقة توقيع صلاح للفريق المدريدي؟]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"فيفا" يكشف عن موعد إعلان قوائم المنتخبات المشاركة في مونديال 2026

!["فيفا" يكشف عن موعد إعلان قوائم المنتخبات المشاركة في مونديال 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

قرارات تحكيمية مثيرة للجدل.. وسط اعتراضات ومطالبات بطرد وركلة جزاء (فيديو)

![قرارات تحكيمية مثيرة للجدل.. وسط اعتراضات ومطالبات بطرد وركلة جزاء (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

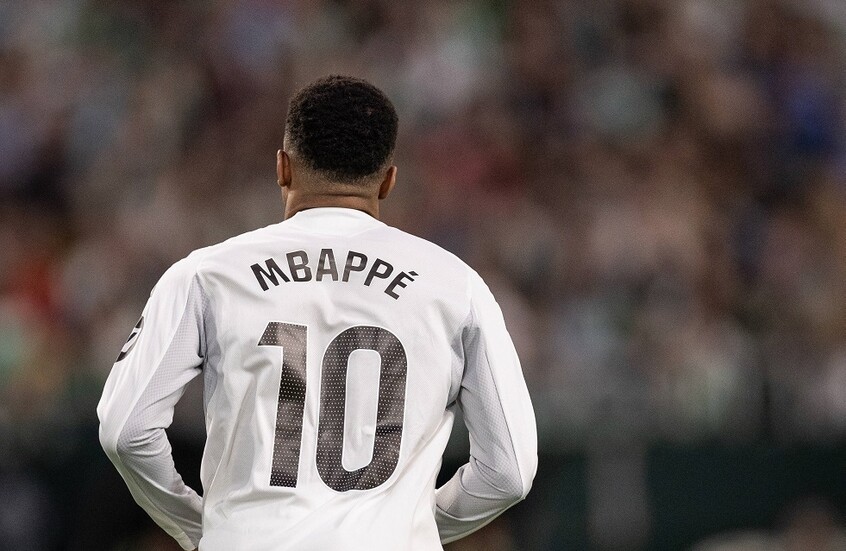

مفاجأة.. عريضة "رحيل مبابي" تسجل رقما مهولا في الساعات الأخيرة

![مفاجأة.. عريضة "رحيل مبابي" تسجل رقما مهولا في الساعات الأخيرة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مجانا.. 13 قناة تقرر نقل نهائي كأس الملك السعودي (فيديو)

![مجانا.. 13 قناة تقرر نقل نهائي كأس الملك السعودي (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الرئيس الفنزويلي المعزول مادورو يتابع أخبار فريقه المفضل من السجن

![الرئيس الفنزويلي المعزول مادورو يتابع أخبار فريقه المفضل من السجن]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

عمر مرموش على رادار برشلونة وليس هالاند.. ما السبب؟

![عمر مرموش على رادار برشلونة وليس هالاند.. ما السبب؟]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بعد صفعة روديغر.. كاريراس يصدر بيانا حول أحداث غرفة ملابس ريال مدريد

![بعد صفعة روديغر.. كاريراس يصدر بيانا حول أحداث غرفة ملابس ريال مدريد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شوبير يكشف عن طبيعة إصابة إمام عاشور (فيديو)

#اسأل_أكثر #Question_MoreRT STORIES

رجل أعمال مصري يمهد الطريق لمحمد صلاح إلى الدوري الأمريكي

![رجل أعمال مصري يمهد الطريق لمحمد صلاح إلى الدوري الأمريكي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تصعيد مفاجئ.. مشاركة إيران في كأس العالم على المحك

![تصعيد مفاجئ.. مشاركة إيران في كأس العالم على المحك]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وظيفة الأحلام.. هل تتقاضى راتبا مقابل مشاهدة كرة القدم؟

![وظيفة الأحلام.. هل تتقاضى راتبا مقابل مشاهدة كرة القدم؟]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الفيفا يرد على اتهامات "الابتزاز" في تسعير التذاكر لمونديال 2026

![الفيفا يرد على اتهامات "الابتزاز" في تسعير التذاكر لمونديال 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

من هداف إلى متهم.. مبابي في مرمى الجماهير

![من هداف إلى متهم.. مبابي في مرمى الجماهير]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

عقوبة جديدة من فيفا تضرب الزمالك المصري

![عقوبة جديدة من فيفا تضرب الزمالك المصري]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

صلاح في قائمة النخبة.. أفضل 50 لاعبا في الدوري الإنجليزي

![صلاح في قائمة النخبة.. أفضل 50 لاعبا في الدوري الإنجليزي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

هل كان رونالدو مستهدفا بفحوصات منشطات متكررة؟ الحقيقة تكشفها "القرعة"

![هل كان رونالدو مستهدفا بفحوصات منشطات متكررة؟ الحقيقة تكشفها "القرعة"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

القضاء المكسيكي يلزم فيفا بدفع 62 مليون دولار قبل مونديال 2026

![القضاء المكسيكي يلزم فيفا بدفع 62 مليون دولار قبل مونديال 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

من المدرجات إلى السجن.. نهاية صادمة لمشجع بعمر الـ71 في إنجلترا

![من المدرجات إلى السجن.. نهاية صادمة لمشجع بعمر الـ71 في إنجلترا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![نبض الملاعب]() نبض الملاعب

نبض الملاعب

-

![إسرائيل تواصل غاراتها على لبنان]()

إسرائيل تواصل غاراتها على لبنان

RT STORIES

منذ 2 مارس.. ارتفاع عدد ضحايا الغارات الإسرائيلية على لبنان إلى 2715 قتيلا و8353 جريحا

![منذ 2 مارس.. ارتفاع عدد ضحايا الغارات الإسرائيلية على لبنان إلى 2715 قتيلا و8353 جريحا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إسرائيل تعلن استهداف قائد قوة الرضوان في حزب الله اللبناني بغارة على بيروت (صور + فيديو)

![إسرائيل تعلن استهداف قائد قوة الرضوان في حزب الله اللبناني بغارة على بيروت (صور + فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مراسلة RT: قتلى وجرحى في غارات إسرائيلية استهدفت بلدات في جنوب لبنان (صور + فيديو)

![مراسلة RT: قتلى وجرحى في غارات إسرائيلية استهدفت بلدات في جنوب لبنان (صور + فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي يعلن مهاجمة 25 هدفا في جنوب لبنان

![الجيش الإسرائيلي يعلن مهاجمة 25 هدفا في جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

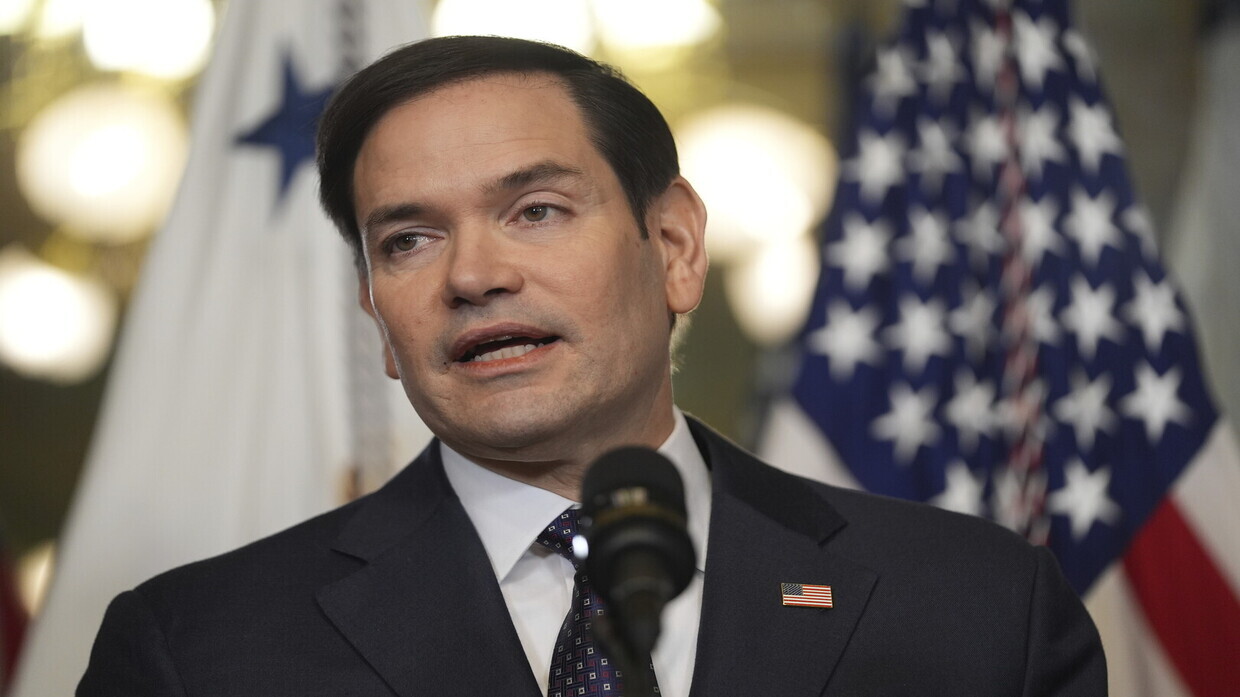

روبيو: السلام بين لبنان وإسرائيل "لن يكون سهلا" ويتطلب مواجهة حزب الله

![روبيو: السلام بين لبنان وإسرائيل "لن يكون سهلا" ويتطلب مواجهة حزب الله]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لحظة بلحظة.. إسرائيل تصعد غاراتها جنوب لبنان وحزب الله يرد بمهاجمة القوات المحتلة

![لحظة بلحظة.. إسرائيل تصعد غاراتها جنوب لبنان وحزب الله يرد بمهاجمة القوات المحتلة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![إسرائيل تواصل غاراتها على لبنان]() إسرائيل تواصل غاراتها على لبنان

إسرائيل تواصل غاراتها على لبنان

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

روسيا تدعو الدول إلى إجلاء موظفي بعثاتها الدبلوماسية في كييف في أقرب وقت

![روسيا تدعو الدول إلى إجلاء موظفي بعثاتها الدبلوماسية في كييف في أقرب وقت]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوخوف: الهجوم الأوكراني بالطائرات المسيرة على إنيرغودار لا يزال مستمرا

![بوخوف: الهجوم الأوكراني بالطائرات المسيرة على إنيرغودار لا يزال مستمرا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية: إسقاط 605 مسيرات و12 قنبلة جوية موجهة أوكرانية خلال 24 ساعة

![الدفاع الروسية: إسقاط 605 مسيرات و12 قنبلة جوية موجهة أوكرانية خلال 24 ساعة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

خبير سياسي: مواقف واشنطن وموسكو تتقارب أكثر فأكثر فيما يتعلق بزيلينسكي

![خبير سياسي: مواقف واشنطن وموسكو تتقارب أكثر فأكثر فيما يتعلق بزيلينسكي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

زاخاروفا: روسيا مستعدة لإجراء مفاوضات حول أوكرانيا ولن ترفضها

![زاخاروفا: روسيا مستعدة لإجراء مفاوضات حول أوكرانيا ولن ترفضها]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

نائب في البرلمان الأوروبي: زملاؤنا يتعرضون للتهديد والضغط بسبب الحوار مع روسيا

![نائب في البرلمان الأوروبي: زملاؤنا يتعرضون للتهديد والضغط بسبب الحوار مع روسيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

القوات الأمريكية: عطلنا ناقلة نفط ترفع العلم الإيراني حاولت انتهاك الحصار بقذائف من عيار 20 ملم

![القوات الأمريكية: عطلنا ناقلة نفط ترفع العلم الإيراني حاولت انتهاك الحصار بقذائف من عيار 20 ملم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بعثة إيران في الأمم المتحدة: الحل الوحيد القابل للتطبيق في مضيق هرمز هو إنهاء الحرب ورفع الحصار

![بعثة إيران في الأمم المتحدة: الحل الوحيد القابل للتطبيق في مضيق هرمز هو إنهاء الحرب ورفع الحصار]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

Al-Monitor: إسرائيل تستبعد عودة الضربات الأمريكية على إيران

![Al-Monitor: إسرائيل تستبعد عودة الضربات الأمريكية على إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

برلماني إيراني بارز يسخر من "نص أكسيوس" وخارجية إيران تؤكد أن المقترح الأمریكي قید الدراسة

![برلماني إيراني بارز يسخر من "نص أكسيوس" وخارجية إيران تؤكد أن المقترح الأمریكي قید الدراسة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بروجردي : "لو لم يتراجع ترامب، لكان ذلك موضع دهشة"

![بروجردي : "لو لم يتراجع ترامب، لكان ذلك موضع دهشة"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

حاملة الطائرات الفرنسية "شارل ديغول" تعيد تموضعها في شرق المتوسط

![حاملة الطائرات الفرنسية "شارل ديغول" تعيد تموضعها في شرق المتوسط]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

واشنطن بوست: الضربات الإيرانية دمرت 228 هدفا أمريكيا بالشرق الأوسط وكشفت ثغرات دفاعية

![واشنطن بوست: الضربات الإيرانية دمرت 228 هدفا أمريكيا بالشرق الأوسط وكشفت ثغرات دفاعية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إيران: تلقينا من روسيا أكثر من 325 طنا من المساعدات الإنسانية خلال الحرب

![إيران: تلقينا من روسيا أكثر من 325 طنا من المساعدات الإنسانية خلال الحرب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"أكسيوس": الولايات المتحدة وإيران قريبتان من توقيع مذكرة من صفحة واحدة لإنهاء الحرب

!["أكسيوس": الولايات المتحدة وإيران قريبتان من توقيع مذكرة من صفحة واحدة لإنهاء الحرب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

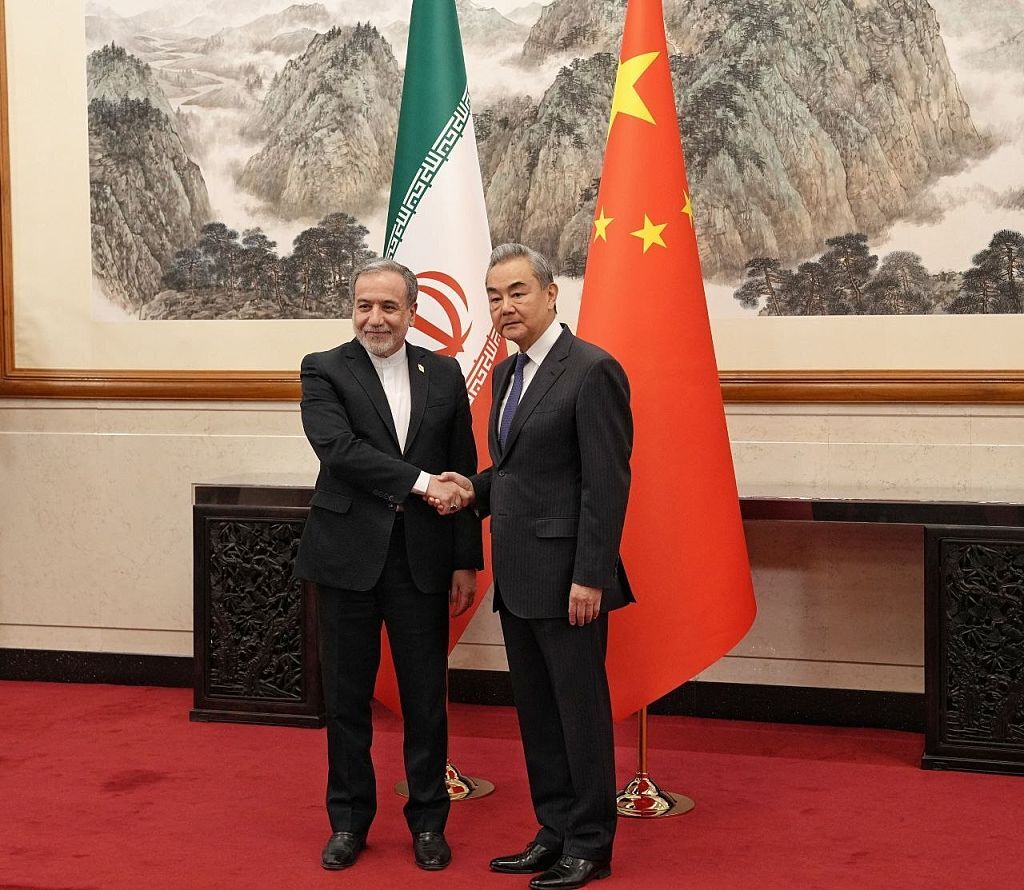

وزير الخارجية الإيراني: لن نقبل إلا باتفاق شامل

![وزير الخارجية الإيراني: لن نقبل إلا باتفاق شامل]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

-

![فيديوهات]()

فيديوهات

RT STORIES

إيران تنشر مشاهد لحطام طائرة مسيرة معادية أسقطتها فوق مضيق هرمز

![إيران تنشر مشاهد لحطام طائرة مسيرة معادية أسقطتها فوق مضيق هرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"علاقة حميمة".. "وداع ماكرون وباشينيان يُثير الهمز واللمز

!["علاقة حميمة".. "وداع ماكرون وباشينيان يُثير الهمز واللمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شاهد.. مروحية عسكرية تهبط اضطراريا بعد ثوان من إقلاعها في المكسيك

![شاهد.. مروحية عسكرية تهبط اضطراريا بعد ثوان من إقلاعها في المكسيك]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

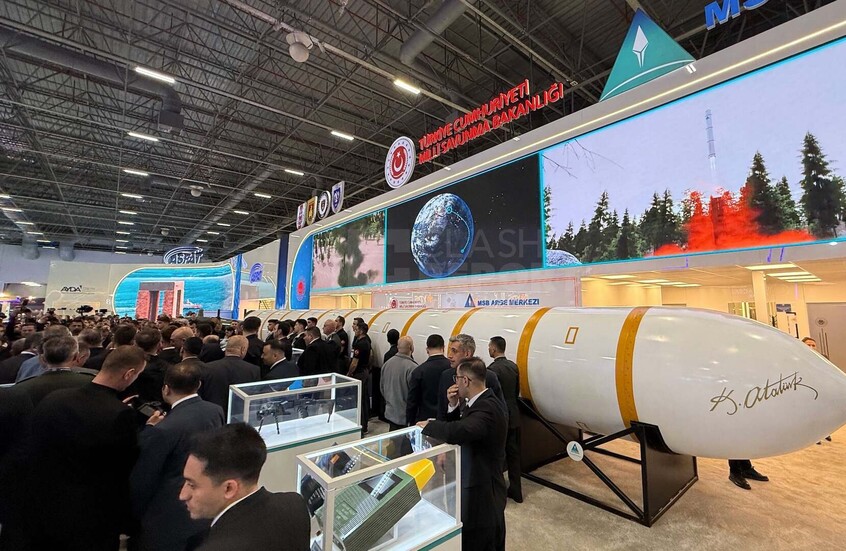

الجناح الإماراتي في معرض "ساها 2026" الدولي للصناعات الدفاعية والطيران والفضاء في إسطنبول

![الجناح الإماراتي في معرض "ساها 2026" الدولي للصناعات الدفاعية والطيران والفضاء في إسطنبول]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

اليابان تختبر قاذفة صواريخ من طراز 88 خلال مناورات "باليكاتان" في شمال الفلبين

![اليابان تختبر قاذفة صواريخ من طراز 88 خلال مناورات "باليكاتان" في شمال الفلبين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

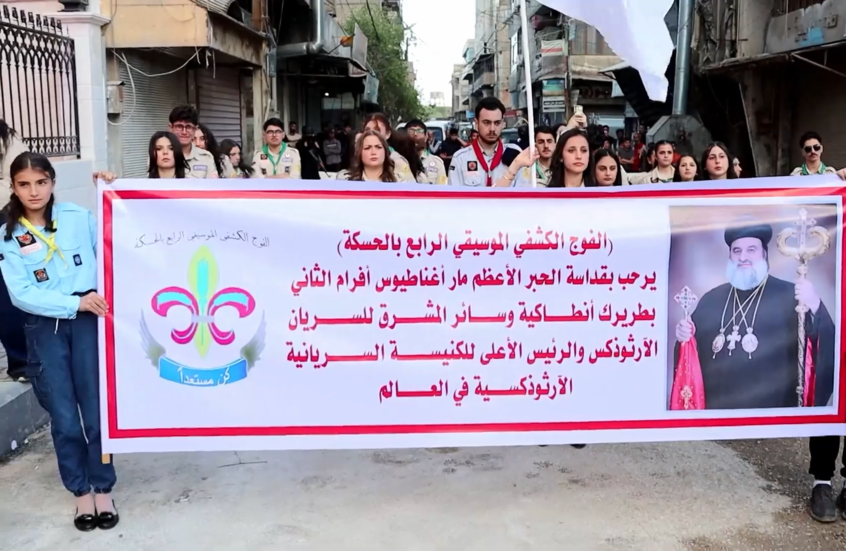

سوريا.. إعادة افتتاح كاتدرائية مار جرجس للسريان الأرثوذكس في الحسكة بعد 4 سنوات من الترميم

![سوريا.. إعادة افتتاح كاتدرائية مار جرجس للسريان الأرثوذكس في الحسكة بعد 4 سنوات من الترميم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![فيديوهات]() فيديوهات

فيديوهات

-

![عيد النصر على النازية]()

عيد النصر على النازية

RT STORIES

لاتفيا.. إطفاء آخر شعلة للنار الخالدة في دول البلطيق

![لاتفيا.. إطفاء آخر شعلة للنار الخالدة في دول البلطيق]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وسائل النقل العامة بموسكو تشارك في فعاليات يوم النصر

![وسائل النقل العامة بموسكو تشارك في فعاليات يوم النصر]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوتين في ذكرى النصر: إرث الأجداد منارة خالدة

![بوتين في ذكرى النصر: إرث الأجداد منارة خالدة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

زاخاروفا: معارضو انتصار الاتحاد السوفيتي في الحرب الوطنية العظمى توحدوا حول نظام كييف

![زاخاروفا: معارضو انتصار الاتحاد السوفيتي في الحرب الوطنية العظمى توحدوا حول نظام كييف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الرئيس الروسي يوعز بإعلان هدنة لمدة يومين في أوكرانيا احتفالا بـ "يوم النصر"

![الرئيس الروسي يوعز بإعلان هدنة لمدة يومين في أوكرانيا احتفالا بـ "يوم النصر"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الأمم المتحدة تأمل في نجاح الهدنة بين روسيا وأوكرانيا

![الأمم المتحدة تأمل في نجاح الهدنة بين روسيا وأوكرانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![عيد النصر على النازية]() عيد النصر على النازية

عيد النصر على النازية

-

![زاخاروفا: هجوم مسيرات أوكرانية على جانكوي بالقرم عمل إرهابي من قبل نظام كييف]()

زاخاروفا: هجوم مسيرات أوكرانية على جانكوي بالقرم عمل إرهابي من قبل نظام كييف

RT STORIES

زاخاروفا: هجوم مسيرات أوكرانية على جانكوي بالقرم عمل إرهابي من قبل نظام كييف

![زاخاروفا: هجوم مسيرات أوكرانية على جانكوي بالقرم عمل إرهابي من قبل نظام كييف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More

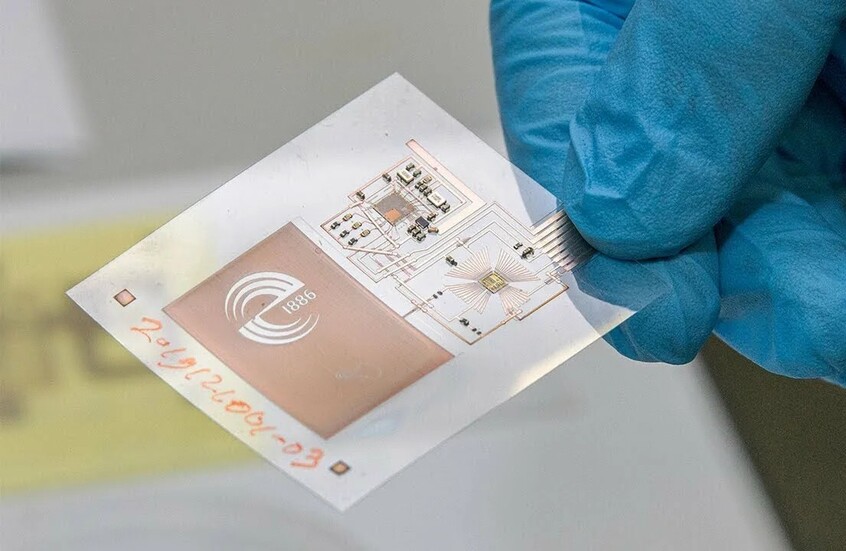

احذر.. "هجوم أندرويد" جديد يسمح للقراصنة باختراق حسابك على "فيسبوك"

حُذّر مستخدمي "أندرويد" من سلالة جديدة من البرامج الضارة، التي يمكن أن تسمح للقراصنة بتسجيل الدخول إلى حسابات الآخرين "فيسبوك" عبر "غوغل كروم".

ويُقال إن الخلل الجديد يسرق ملفات تعريف الارتباط، من متصفحات الويب والتطبيقات مثل "فيسبوك". ويمكن للعدوى الرقمية استخدام المعلومات الحساسة، التي جُمعت.

وتعد ملفات تعريف الارتباط أجزاء من المعلومات، تهدف إلى تحسين تجربة التصفح الخاصة.

ومع ذلك، يمكن للملفات هذه تمكين حساباتك من الاستمرار في تسجيل الدخول، وهي الميزة التي تهدف البرامج الضارة إلى استغلالها.

كيف تكشف دخول غريب إلى حسابك على غوغل وتجسسه عليك؟

وكُشف عن سلالة البرمجيات الخبيثة من قبل باحثي Kaspersky، الذين أطلقوا عليها اسم CookieThief.

وأوضحت Kaspersky أن الخلل يحاول سرقة معلوماتك الشخصية للوصول إلى حساباتك خلسة. وقالت إن القراصنة لن يحتاجوا حتى إلى كلمة المرور للقيام بذلك، نظرا لتوافر معلومات ملفات تعريف الارتباط، التي تتيح تسجيل الدخول تلقائيا.

وكشفت Kaspersky أن نحو ألف مستخدم تأثروا بهذا البرنامج الضار، ولكنها حذرت من أن هذا العدد في تزايد.

وفي سؤال حول كيفية حماية مستخدمي "أندرويد" لحساباتهم، قال خبير الأمان في Kaspersky، إيغور غولوفين: "قم بتنزيل التطبيقات من مصادر موثوقة فقط، وحافظ على جهازك محدّثا وقم بتثبيت برامج مكافحة الفيروسات على الهاتف، مثل Kaspersky Antivirus & Security لأجهزة "أندرويد". وسيساعد هذا في حماية جهازك من البرامج الضارة".

وفيما يتعلق بإمكانية منع شركات التكنولوجيا هذا الاختراق، قال إيغور: "قد يكون من الصعب اكتشاف هذا الهجوم لأن طلبات الويب التي تم إنشاؤها بواسطة التطبيقات الضارة، تحتوي على ملفات تعريف ارتباط فعلية، وتأتي هذه الطلبات من جهاز المستخدم نفسه وعنوان IP نفسه. ومع ذلك، يمكن لشركات التكنولوجيا اكتشاف أنماط نشاط المستخدم المشبوهة أو غير العادية وحظرها. إن مثل هذه الأساليب معروفة وتستخدمها بعض الشركات، ولكنها دائما ما تكون لعبة القط والفأر؛ لا توجد طريقة لمنع جميع أنواع الاحتيال تماما بشكل نهائي".

المصدر: ذي صن

التعليقات