Stories

-

![مفاوضات جنيف لحل الأزمة الأوكرانية]()

مفاوضات جنيف لحل الأزمة الأوكرانية

RT STORIES

مفاوضات جنيف الثلاثية حول أوكرانيا متواصلة وسط ترقب للنتائج

![مفاوضات جنيف الثلاثية حول أوكرانيا متواصلة وسط ترقب للنتائج]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"إيكونوميست": خلافات حادة بين أعضاء وفد كييف التفاوضي في جنيف

!["إيكونوميست": خلافات حادة بين أعضاء وفد كييف التفاوضي في جنيف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

انطلاق جولة جديدة من المفاوضات بين روسيا والولايات المتحدة وأوكرانيا في جنيف

![انطلاق جولة جديدة من المفاوضات بين روسيا والولايات المتحدة وأوكرانيا في جنيف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وفود أطراف التسوية الأوكرانية تصل إلى جنيف بانتظار بدء المفاوضات (فيديوهات)

![وفود أطراف التسوية الأوكرانية تصل إلى جنيف بانتظار بدء المفاوضات (فيديوهات)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب: من الأفضل لأوكرانيا أن تبدأ في إظهار موقف أكثر مرونة على طاولة المفاوضات في أسرع وقت ممكن

![ترامب: من الأفضل لأوكرانيا أن تبدأ في إظهار موقف أكثر مرونة على طاولة المفاوضات في أسرع وقت ممكن]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ريابكوف: اتفاق التسوية الأوكرانية يجب أن يعالج الأسباب الجذرية وأوروبا تعيق التفاهم مع واشنطن

![ريابكوف: اتفاق التسوية الأوكرانية يجب أن يعالج الأسباب الجذرية وأوروبا تعيق التفاهم مع واشنطن]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![مفاوضات جنيف لحل الأزمة الأوكرانية]() مفاوضات جنيف لحل الأزمة الأوكرانية

مفاوضات جنيف لحل الأزمة الأوكرانية

-

![90 دقيقة]()

90 دقيقة

RT STORIES

ريال مدريد يثأر من بنفيكا في مباراة توقفت لعشر دقائق بسبب حدث مؤسف

![ريال مدريد يثأر من بنفيكا في مباراة توقفت لعشر دقائق بسبب حدث مؤسف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

حمد الله يسجل "دبل هاتريك" ليقود الشباب السعودي لاكتساح حضرموت اليمني بنتيجة عريضة

![حمد الله يسجل "دبل هاتريك" ليقود الشباب السعودي لاكتساح حضرموت اليمني بنتيجة عريضة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

فيوري: حادث جوشوا المميت وراء عودتي إلى الحلبة

![فيوري: حادث جوشوا المميت وراء عودتي إلى الحلبة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مبلغ كبير.. الرقم الذي تنازل عنه دونغا للرحيل عن الزمالك

![مبلغ كبير.. الرقم الذي تنازل عنه دونغا للرحيل عن الزمالك]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مدرب جيرونا: لو ألغى الحكم هدفنا أمام برشلونة لكان القرار مقبولا

![مدرب جيرونا: لو ألغى الحكم هدفنا أمام برشلونة لكان القرار مقبولا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"أزمة للملكي".. شبح الإيقاف يطارد ثلاثي ريال مدريد في دوري الأبطال

!["أزمة للملكي".. شبح الإيقاف يطارد ثلاثي ريال مدريد في دوري الأبطال]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

قرعة ربع نهائي دوري أبطال إفريقيا تسفر عن مواجهات عربية قوية

![قرعة ربع نهائي دوري أبطال إفريقيا تسفر عن مواجهات عربية قوية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رد فعل هانز فليك بعد الخسارة أمام جيرونا (فيديو)

![رد فعل هانز فليك بعد الخسارة أمام جيرونا (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أول رد فعل من الجيش الملكي المغربي بعد بيان الأهلي عن أحداث استاد القاهرة

![أول رد فعل من الجيش الملكي المغربي بعد بيان الأهلي عن أحداث استاد القاهرة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أنشيلوتي يضع شروطا حاسمة أمام نيمار قبل مونديال 2026

![أنشيلوتي يضع شروطا حاسمة أمام نيمار قبل مونديال 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"3.23 مليون دولار للمنشور".. سر قوة رونالدو التسويقية

!["3.23 مليون دولار للمنشور".. سر قوة رونالدو التسويقية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

السعودية.. محترفة برازيلية من نادي النصر تعلن إسلامها (فيديو)

![السعودية.. محترفة برازيلية من نادي النصر تعلن إسلامها (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

كريستيانو رونالدو يمنح النصر قفزة رقمية معنوية خارج المستطيل الأخضر

![كريستيانو رونالدو يمنح النصر قفزة رقمية معنوية خارج المستطيل الأخضر]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![90 دقيقة]() 90 دقيقة

90 دقيقة

-

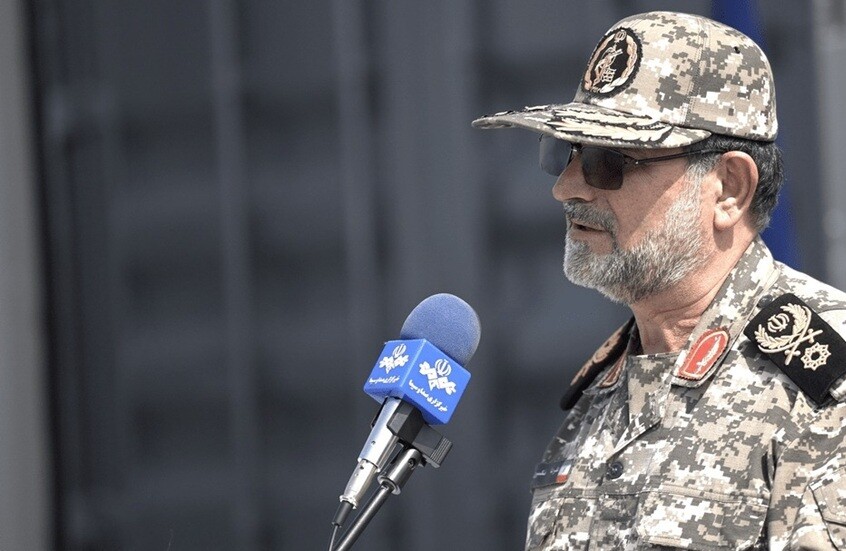

![المواجهة الأمريكية - الإسرائيلية مع إيران]()

المواجهة الأمريكية - الإسرائيلية مع إيران

RT STORIES

بزشكيان: المفاوضات مع واشنطن بتنسيق كامل مع القيادة وهدفها نتائج ملموسة لا حوار شكلي

![بزشكيان: المفاوضات مع واشنطن بتنسيق كامل مع القيادة وهدفها نتائج ملموسة لا حوار شكلي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

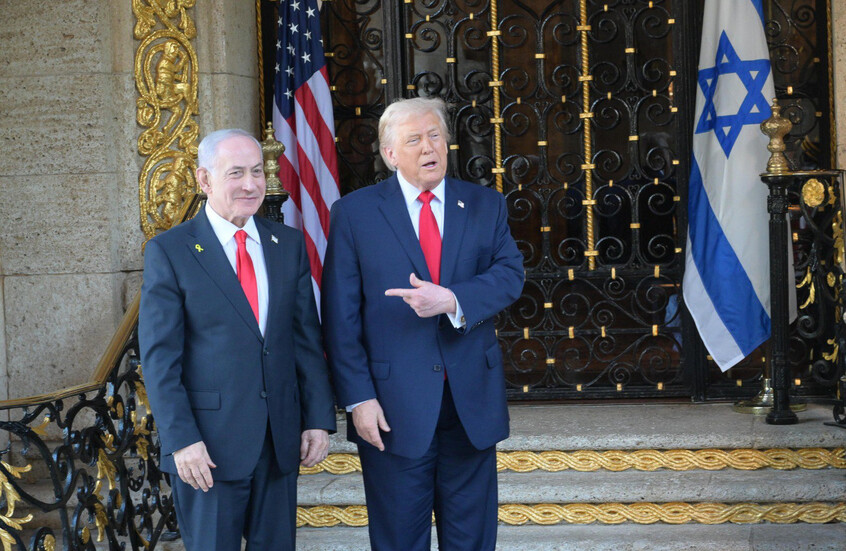

ترامب قبيل مفاوضات جنيف: إيران تريد إبرام صفقة ولا تريد مواجهة "العواقب"

![ترامب قبيل مفاوضات جنيف: إيران تريد إبرام صفقة ولا تريد مواجهة "العواقب"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب: سأشارك في المفاوضات مع إيران في جنيف

![ترامب: سأشارك في المفاوضات مع إيران في جنيف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"سي إن إن": واشنطن قد تطالب طهران بأولوية الوصول إلى الثروات الباطنية الإيرانية خلال مفاوضات جنيف

!["سي إن إن": واشنطن قد تطالب طهران بأولوية الوصول إلى الثروات الباطنية الإيرانية خلال مفاوضات جنيف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![المواجهة الأمريكية - الإسرائيلية مع إيران]() المواجهة الأمريكية - الإسرائيلية مع إيران

المواجهة الأمريكية - الإسرائيلية مع إيران

-

العملية العسكرية الروسية في أوكرانيا

RT STORIES

مشاهد لمعارك تحرير القوات الروسية لبلدة زاباسنوي في مقاطعة زابوروجيه

#اسأل_أكثر #Question_MoreRT STORIES

طائرات مسيرة روسية تدمر مركبة مدرعة تابعة للقوات الأوكرانية

#اسأل_أكثر #Question_MoreRT STORIES

جمهورية دونيتسك.. استسلام مجموعة من القوات الأوكرانية على محور كراسنوأرميسك

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية: توجيه ضربات مكثفة لمواقع الطاقة والصناعة العسكرية الأوكرانية

![الدفاع الروسية: توجيه ضربات مكثفة لمواقع الطاقة والصناعة العسكرية الأوكرانية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ماروتشكو: القوات الروسية وسعت المنطقة العازلة في مقاطعة سومي 4 كيلومترات

![ماروتشكو: القوات الروسية وسعت المنطقة العازلة في مقاطعة سومي 4 كيلومترات]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_Moreالعملية العسكرية الروسية في أوكرانيا

-

![خطة ترامب لإنهاء الحرب في غزة]()

خطة ترامب لإنهاء الحرب في غزة

RT STORIES

"إيموجي".. الجيش الإسرائيلي يكشف عن "إجراء ذكي" للمقاومة الفلسطينية خلال تنفيذ هجوم "طوفان الأقصى"

!["إيموجي".. الجيش الإسرائيلي يكشف عن "إجراء ذكي" للمقاومة الفلسطينية خلال تنفيذ هجوم "طوفان الأقصى"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رئيس أركان الجيش الإسرائيلي: 2026 عام عمليات هجومية مكثفة على خطوط التماس

![رئيس أركان الجيش الإسرائيلي: 2026 عام عمليات هجومية مكثفة على خطوط التماس]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![خطة ترامب لإنهاء الحرب في غزة]() خطة ترامب لإنهاء الحرب في غزة

خطة ترامب لإنهاء الحرب في غزة

-

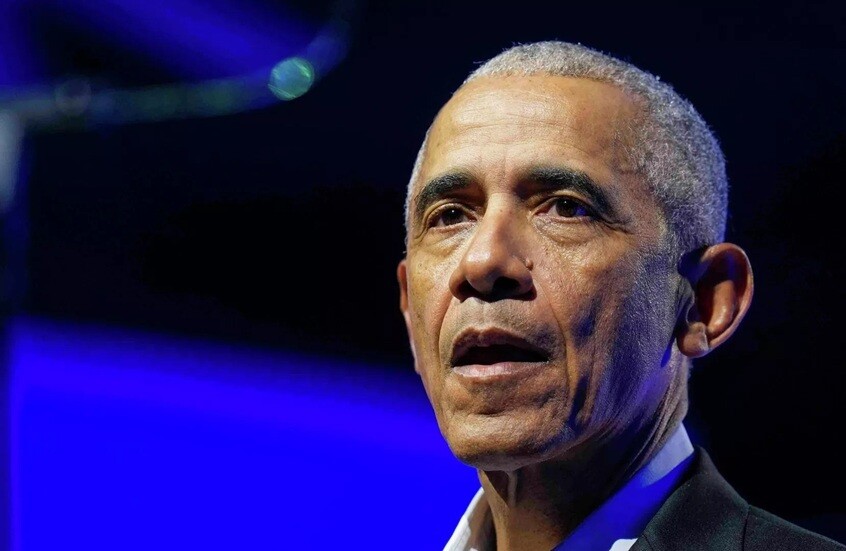

![عراقجي: مفاوضات إيران والولايات المتحدة جرت في أجواء بناءة والاتفاق على مبادئ لصفقة نووية جديدة]()

عراقجي: مفاوضات إيران والولايات المتحدة جرت في أجواء بناءة والاتفاق على مبادئ لصفقة نووية جديدة

RT STORIES

عراقجي: مفاوضات إيران والولايات المتحدة جرت في أجواء بناءة والاتفاق على مبادئ لصفقة نووية جديدة

![عراقجي: مفاوضات إيران والولايات المتحدة جرت في أجواء بناءة والاتفاق على مبادئ لصفقة نووية جديدة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More

خبير روسي: يمكن للقراصنة اختراق أي جهاز ذكي تقريبا عبر البلوتوث

قال المحلل الرائد في مجال الأمن السيبراني بشركة MТС Web Services الروسية جميل مجيدوف إنه من خلال البلوتوث يمكن لقراصنة المعلومات اختراق أي جهاز تقريبا.

ومن بين تلك الجهزة الهواتف الذكية والأجهزة اللوحية وأجهزة الكمبيوتر المنزلية.

ويستخدم المهاجمون برامج خاصة تساعد في اكتشاف اتصالات البلوتوث النشطة القريبة، ويمكنهم أيضا معرفة الشبكات التي اتصل بها جهاز المستخدم سابقا".

وأوضح قائلا:"عندما يكتشف القراصنة مثل هذه العلاقات وسجل الاتصالات يمكنهم خداع جهاز البلوتوث الخاص عن طريق إنشاء شبكة موثوق بها يتحكمون فيها. وبعد ذلك سيتصل هاتف المستخدم بها تلقائيا".

وأشار الخبير إلى أن مثل هذا المخطط يسمح باختراق أي معلومات موجودة على الجهاز والتحكم في الجهاز والأدوات الذكية المرتبطة به أو تعطيله وكذلك اعتراض البيانات وإدخال تغييرات عليها، وتنزيل البرامج الضارة وتتبع موقع المستخدم. وفي أغلب الأحيان تحدث مثل هذه الاختراقات، حسب الخبير، في الأماكن العامة، ولهذا يحتاج المهاجمون فقط إلى جهاز كمبيوتر محمول عادي ومحول بلوتوث رخيص وبرامج خاصة.

"احذروا الأساليب الجديدة".. خبير روسي يحذّر من تقنيات "التزييف العميق"

ومن أجل الحماية من مثل هذه الهجمات، يوصي مجيدوف بإيقاف تشغيل تقنية البلوتوث عند عدم الحاجة إليها، خاصة في الأماكن العامة. ومن الضروري أيضا فصل وظائف تبادل البيانات التي تستخدم تقنيات Bluetooth، مثل AirDrop، في إعدادات التطبيق. ويجب تشغيلها فقط في تلك اللحظات التي يتلقى فيها المستخدم بيانات من مصدر مألوف.

يجب أيضا استخدام كلمات مرور قوية وعدم قبول طلبات الاتصال من أجهزة غير معروفة. وستساعد التحديثات المنتظمة أيضا على زيادة موثوقية الجهاز الذكي لأن المطورين يقومون بعد التحديث بإغلاق نقاط الضعف والثغرات المكتشفة في Bluetooth. ولا ينصح الخبير أيضا بإتاحة الوصول إلى Bluetooth لجميع التطبيقات المتتالية: من الأفضل تكوين إعدادات الرؤية بحيث لا تتمكن من اكتشاف الجهاز الذكي سوى تلك الأدوات الذكية التي تم الاتصال بينها بالفعل.

هناك خمسة أنواع من الهجمات عن طريق البلوتوث. ومن بينها، على وجه الخصوص، BlueJacking عندما يعترض المهاجم جهاز Bluetooth الخاص بالضحية ويرسل إعلانات غير مرغوب فيها أو أنواع أخرى من الرسائل غير المرغوب فيها منه إلى أجهزة قريبة، وBlueSnarfing عندما يتصل المهاجم بالجهاز عبر البلوتوث ويسرق البيانات الشخصية.

المصدر: نوفوستي

التعليقات