Stories

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

درونات "أوسا أوكتا" الروسية تضيف لوجستيات جديدة على الجبهة

![درونات "أوسا أوكتا" الروسية تضيف لوجستيات جديدة على الجبهة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية: تحرير بلدتين شرق وجنوب أوكرانيا

![الدفاع الروسية: تحرير بلدتين شرق وجنوب أوكرانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

خبير أمريكي: واشنطن تسعى لاستعادة العلاقات مع روسيا عبر التسوية الأوكرانية

![خبير أمريكي: واشنطن تسعى لاستعادة العلاقات مع روسيا عبر التسوية الأوكرانية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أوكرانيا تؤجل طلب مسيّرات ألمانية خيّبت أملها على الجبهة

![أوكرانيا تؤجل طلب مسيّرات ألمانية خيّبت أملها على الجبهة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تعثر الاتفاق على الضمانات الأمنية بين واشنطن وكييف

![تعثر الاتفاق على الضمانات الأمنية بين واشنطن وكييف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ماكغريغور: لا مصلحة لروسيا بتدمير أوكرانيا

![ماكغريغور: لا مصلحة لروسيا بتدمير أوكرانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![التطورات الميدانية شمال شرق سوريا]()

التطورات الميدانية شمال شرق سوريا

RT STORIES

بيان عربي قوي دعما لسوريا بعد الاتفاق التاريخي

![بيان عربي قوي دعما لسوريا بعد الاتفاق التاريخي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

قسد: سجن الشدادي الذي يضم آلاف مقاتلي "داعش" خرج عن السيطرة والتحالف الدولي لم يتدخل

![قسد: سجن الشدادي الذي يضم آلاف مقاتلي "داعش" خرج عن السيطرة والتحالف الدولي لم يتدخل]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش السوري يعلن دخوله مدينة الشدادي بريف الحسكة "بعد إطلاق قسد سراح عناصر من داعش"

![الجيش السوري يعلن دخوله مدينة الشدادي بريف الحسكة "بعد إطلاق قسد سراح عناصر من داعش"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أردوغان: الحكومة السورية نفذت العملية بدقة وسوريا للعرب والتركمان والأكراد والعلويين والسنة والدروز

![أردوغان: الحكومة السورية نفذت العملية بدقة وسوريا للعرب والتركمان والأكراد والعلويين والسنة والدروز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ليندسي غراهام يحذر دمشق من "قيصر" أشد قسوة إذا واصلت القوات السورية تقدمها شمالا

![ليندسي غراهام يحذر دمشق من "قيصر" أشد قسوة إذا واصلت القوات السورية تقدمها شمالا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الداخلية السورية تؤكد جاهزيتها لاستلام سجون الحسكة وتحذر من المخاطر الأمنية

![الداخلية السورية تؤكد جاهزيتها لاستلام سجون الحسكة وتحذر من المخاطر الأمنية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الرئاسة السورية: الشرع وترامب يؤكدان في اتصال هاتفي أهمية الحفاظ على وحدة الأراضي السورية واستقلالها

![الرئاسة السورية: الشرع وترامب يؤكدان في اتصال هاتفي أهمية الحفاظ على وحدة الأراضي السورية واستقلالها]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"رووداو" عن فوزة يوسف: اجتماع عبدي والشرع لم يكن إيجابيا

!["رووداو" عن فوزة يوسف: اجتماع عبدي والشرع لم يكن إيجابيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الداخلية العراقية: أي اقتراب من حدودنا سيواجه بفتح النار

![الداخلية العراقية: أي اقتراب من حدودنا سيواجه بفتح النار]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

سوريا.. تعزيزات أمنية وانتشار للشرطة العسكرية حول سجن الأقطان شمال الرقة

![سوريا.. تعزيزات أمنية وانتشار للشرطة العسكرية حول سجن الأقطان شمال الرقة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الداخلية السورية: القبض على 81 عنصرا من تنظيم "داعش" فروا من سجن الشدادي في ريف الحسكة (صور)

![الداخلية السورية: القبض على 81 عنصرا من تنظيم "داعش" فروا من سجن الشدادي في ريف الحسكة (صور)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الداخلية السورية تفتح باب التطوع في محافظات دير الزور والحسكة والرقة

![الداخلية السورية تفتح باب التطوع في محافظات دير الزور والحسكة والرقة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش السوري: مقتل 3 جنود وإصابة آخرين في عمليتي استهداف طالتا القوات المنتشرة في الجزيرة

![الجيش السوري: مقتل 3 جنود وإصابة آخرين في عمليتي استهداف طالتا القوات المنتشرة في الجزيرة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"قسد": اشتباكات في محيط سجن "الأقطان" بمحافظة الرقة وبداخله سجناء من "داعش" (فيديوهات)

!["قسد": اشتباكات في محيط سجن "الأقطان" بمحافظة الرقة وبداخله سجناء من "داعش" (فيديوهات)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

سوريا.. وحدات الداخلية تدخل ريف دير الزور الشرقي (صور)

![سوريا.. وحدات الداخلية تدخل ريف دير الزور الشرقي (صور)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش السوري: تأمين سد تشرين وبدء الانتشار في منطقة الجزيرة السورية

![الجيش السوري: تأمين سد تشرين وبدء الانتشار في منطقة الجزيرة السورية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

محافظ جديد للرقة.. من سيمثل الحسكة في اجتماع المحافظين في سوريا؟

![محافظ جديد للرقة.. من سيمثل الحسكة في اجتماع المحافظين في سوريا؟]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

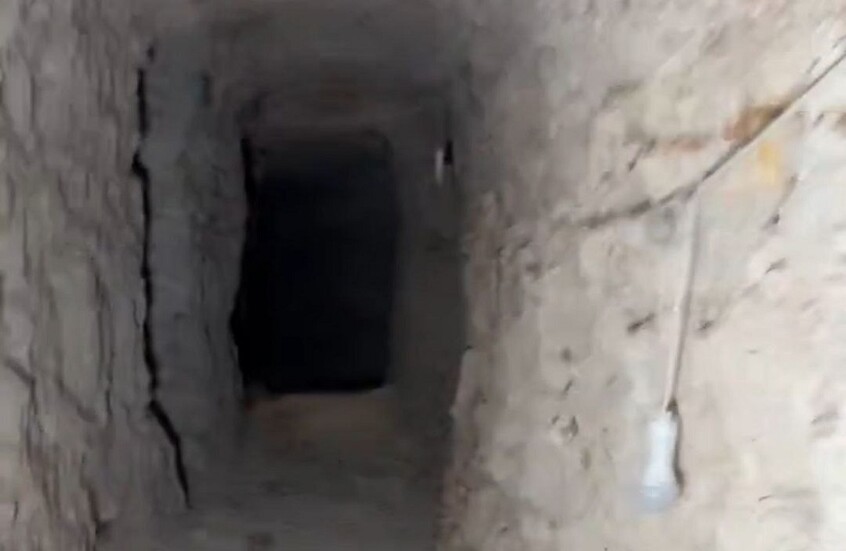

سوريا.. الكشف عن شبكة أنفاق معقدة لـ"قسد" في ريف الرقة (فيديوهات)

![سوريا.. الكشف عن شبكة أنفاق معقدة لـ"قسد" في ريف الرقة (فيديوهات)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![التطورات الميدانية شمال شرق سوريا]() التطورات الميدانية شمال شرق سوريا

التطورات الميدانية شمال شرق سوريا

-

![90 دقيقة]()

90 دقيقة

RT STORIES

حصاد ذهبي للإمارات في افتتاح موسم بطولات الجوجيتسو 2026

![حصاد ذهبي للإمارات في افتتاح موسم بطولات الجوجيتسو 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

هل تعمد إهدار الركلة؟.. لغز اختيار دياز أسلوب "بانينكا" في تنفيذ ركلة الجزاء أمام السنغال

![هل تعمد إهدار الركلة؟.. لغز اختيار دياز أسلوب "بانينكا" في تنفيذ ركلة الجزاء أمام السنغال]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رد حاسم من رياض محرز حول مستقبله مع الأهلي السعودي

![رد حاسم من رياض محرز حول مستقبله مع الأهلي السعودي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لاعبة كندية تخرج على كرسي متحرك من بطولة أستراليا المفتوحة 2026 للتنس

![لاعبة كندية تخرج على كرسي متحرك من بطولة أستراليا المفتوحة 2026 للتنس]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

" منشفة" ميندي تفجر جدلا كبيرا بين لاعبي المغرب والسنغال في نهائي أمم إفريقيا (فيديو)

![" منشفة" ميندي تفجر جدلا كبيرا بين لاعبي المغرب والسنغال في نهائي أمم إفريقيا (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

صفقة ذكية من "أنفيلد"؟ خيار ليفربول لتعويض محمد صلاح

![صفقة ذكية من "أنفيلد"؟ خيار ليفربول لتعويض محمد صلاح]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"هذا الشبل من ذاك الأسد".. نجل "الطائر" فان بيرسي يسجل هدفا مذهلا (فيديو)

!["هذا الشبل من ذاك الأسد".. نجل "الطائر" فان بيرسي يسجل هدفا مذهلا (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

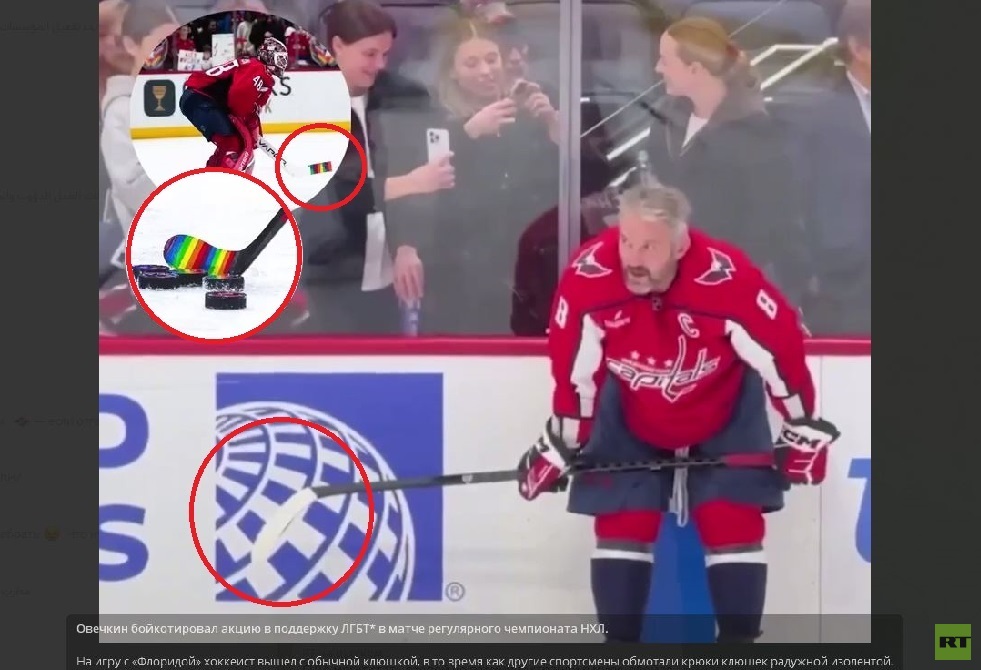

النجم الروسي أوفيتشكين يقاطع حملة داعمة لحقوق المثليين والمتحولين جنسيا (فيديو)

#اسأل_أكثر #Question_More![90 دقيقة]() 90 دقيقة

90 دقيقة

-

![ترامب والناتو وامتحان غرينلاند]()

ترامب والناتو وامتحان غرينلاند

RT STORIES

ميرتس: التعريفات الأمريكية ضد أوروبا ستضر الجانبين

![ميرتس: التعريفات الأمريكية ضد أوروبا ستضر الجانبين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدنمارك تقاطع منتدى دافوس وسط تصاعد الخلاف مع واشنطن حول غرينلاند

![الدنمارك تقاطع منتدى دافوس وسط تصاعد الخلاف مع واشنطن حول غرينلاند]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

التوتر الأوروبي–الأمريكي حول غرينلاند.. ضربات للنفوذ الأمريكي وهزيمة محتملة لمصداقية الناتو

![التوتر الأوروبي–الأمريكي حول غرينلاند.. ضربات للنفوذ الأمريكي وهزيمة محتملة لمصداقية الناتو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

منظمة دفاعية أمريكية كندية ترسل طائرات إلى غرينلاند

![منظمة دفاعية أمريكية كندية ترسل طائرات إلى غرينلاند]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مظاهرات في زيوريخ ضد المنتدى الاقتصادي العالمي ومشاركة ترامب

![مظاهرات في زيوريخ ضد المنتدى الاقتصادي العالمي ومشاركة ترامب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بيسكوف: ترامب سيدخل التاريخ إن ضم غرينلاند

![بيسكوف: ترامب سيدخل التاريخ إن ضم غرينلاند]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بكين تطالب واشنطن بعدم تضخيم "التهديد الصيني" لتبرير غاياتها في غرينلاند

![بكين تطالب واشنطن بعدم تضخيم "التهديد الصيني" لتبرير غاياتها في غرينلاند]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"بوليتيكو": قادة أوروبا يدخلون في دردشة جماعية بعد كل "إجراء متهور" من ترامب

!["بوليتيكو": قادة أوروبا يدخلون في دردشة جماعية بعد كل "إجراء متهور" من ترامب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ألمانيا تسحب قوات تابعة لها من غرينلاند

![ألمانيا تسحب قوات تابعة لها من غرينلاند]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

محللة سياسية لـ RT: ضم غرينلاند قد يُدخل ترامب تاريخ التوسع الأمريكي إلى جانب جيفرسون وسيوارد

![محللة سياسية لـ RT: ضم غرينلاند قد يُدخل ترامب تاريخ التوسع الأمريكي إلى جانب جيفرسون وسيوارد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

خبير دولي لـ RT: بيع غرينلاند سيفتح الباب أمام سيناريوهات توسعية أمريكية جديدة

![خبير دولي لـ RT: بيع غرينلاند سيفتح الباب أمام سيناريوهات توسعية أمريكية جديدة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![ترامب والناتو وامتحان غرينلاند]() ترامب والناتو وامتحان غرينلاند

ترامب والناتو وامتحان غرينلاند

-

فيديوهات

RT STORIES

روسيا.. قلّاب شاحنة يدمر جسرا في مقاطعة روستوف

#اسأل_أكثر #Question_MoreRT STORIES

لوكاشينكو يؤدي طقوس عيد الغطاس في المياه المتجمدة

![لوكاشينكو يؤدي طقوس عيد الغطاس في المياه المتجمدة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_Moreفيديوهات

-

![خطة ترامب لإنهاء الحرب في غزة]()

خطة ترامب لإنهاء الحرب في غزة

RT STORIES

سموتريتش يدعو لإلغاء خطة ترامب ويطالب بفرض السيطرة الكاملة على غزة

![سموتريتش يدعو لإلغاء خطة ترامب ويطالب بفرض السيطرة الكاملة على غزة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

نتنياهو: لن يكون هناك جنود أتراك أو قطريون داخل قطاع غزة ونحن على أعتاب المرحلة الثانية في خطة ترامب

![نتنياهو: لن يكون هناك جنود أتراك أو قطريون داخل قطاع غزة ونحن على أعتاب المرحلة الثانية في خطة ترامب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لابيد يقر بفشل الحرب على غزة: بعد عامين ومئات القتلى عدنا إلى وضع أسوأ من نقطة البداية

![لابيد يقر بفشل الحرب على غزة: بعد عامين ومئات القتلى عدنا إلى وضع أسوأ من نقطة البداية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"واللا": إسرائيل تلقت دعوة من ترامب للانضمام إلى مجلس السلام

!["واللا": إسرائيل تلقت دعوة من ترامب للانضمام إلى مجلس السلام]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

انتقاما من كوشنر وويتكوف.. إسرائيل ترفض فتح معبر رفح في تصاعد للخلاف بين واشنطن وتل أبيب

![انتقاما من كوشنر وويتكوف.. إسرائيل ترفض فتح معبر رفح في تصاعد للخلاف بين واشنطن وتل أبيب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لابيد يهاجم لجنة غزة: حماس وفتح حاضرتان في مجلس السلام وشعث يأخذ الإذن من عباس في كل خطوة

![لابيد يهاجم لجنة غزة: حماس وفتح حاضرتان في مجلس السلام وشعث يأخذ الإذن من عباس في كل خطوة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

المغرب ينضم رسميا لدعوة ترامب للمشاركة في "مجلس السلام" بشأن غزة

![المغرب ينضم رسميا لدعوة ترامب للمشاركة في "مجلس السلام" بشأن غزة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

متحدث رئاسي: من المتوقع أن ترفض فرنسا دعوة ترامب للانضمام إلى "مجلس سلام غزة"

![متحدث رئاسي: من المتوقع أن ترفض فرنسا دعوة ترامب للانضمام إلى "مجلس سلام غزة"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مصر تؤكد دعمها بقوة لـ"إدارة غزة" الجديدة

![مصر تؤكد دعمها بقوة لـ"إدارة غزة" الجديدة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي: مقتل مسلحين فلسطينيين في قطاع غزة بزعم تجاوز "الخط الأصفر"

![الجيش الإسرائيلي: مقتل مسلحين فلسطينيين في قطاع غزة بزعم تجاوز "الخط الأصفر"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الكرملين: الرئيس بوتين يتلقى دعوة للانضمام إلى "مجلس السلام غزة"

![الكرملين: الرئيس بوتين يتلقى دعوة للانضمام إلى "مجلس السلام غزة"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أبو سليمة: فيروس غامض يفتك بسكان غزة ويسجل وفيات يومية في ظل انهيار المنظومة الصحية

![أبو سليمة: فيروس غامض يفتك بسكان غزة ويسجل وفيات يومية في ظل انهيار المنظومة الصحية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وسائل إعلام: ترامب يعرض على لولا دا سيلفا عضوية "مجلس السلام" الخاص بغزة

![وسائل إعلام: ترامب يعرض على لولا دا سيلفا عضوية "مجلس السلام" الخاص بغزة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تقرير عبري: مصر تعهدت بدعم اللجنة الفلسطينية لإدارة غزة وفق الترتيبات الدولية

![تقرير عبري: مصر تعهدت بدعم اللجنة الفلسطينية لإدارة غزة وفق الترتيبات الدولية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رويترز: ترامب رئيسا لـ"مجلس السلام" مدى الحياة

![رويترز: ترامب رئيسا لـ"مجلس السلام" مدى الحياة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![خطة ترامب لإنهاء الحرب في غزة]() خطة ترامب لإنهاء الحرب في غزة

خطة ترامب لإنهاء الحرب في غزة

-

![كأس أمم إفريقيا 2025]()

كأس أمم إفريقيا 2025

RT STORIES

وفقا للوائح "الكاف".. السنغال خرقت قانونا كان يستوجب إعلان خسارتها تلقائيا

![وفقا للوائح "الكاف".. السنغال خرقت قانونا كان يستوجب إعلان خسارتها تلقائيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

هل كان هناك اتفاق مسبق؟.. حارس مرمى السنغال يكشف الحقيقة الكاملة خلف تصديه لركلة إبراهيم دياز

![هل كان هناك اتفاق مسبق؟.. حارس مرمى السنغال يكشف الحقيقة الكاملة خلف تصديه لركلة إبراهيم دياز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تفوق على ألمانيا وبلجيكا.. المغرب يحقق أفضل مركز في تاريخه بتصنيف "الفيفا" لمنتخبات العالم

![تفوق على ألمانيا وبلجيكا.. المغرب يحقق أفضل مركز في تاريخه بتصنيف "الفيفا" لمنتخبات العالم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تحرك عاجل من الاتحاد المغربي للبت في واقعة انسحاب السنغال من أرض الملعب خلال نهائي كأس إفريقيا

![تحرك عاجل من الاتحاد المغربي للبت في واقعة انسحاب السنغال من أرض الملعب خلال نهائي كأس إفريقيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

خفايا نهائي كأس إفريقيا 2025.. من هو "صوت العقل" الذي أقنع ماني بالعدول عن الانسحاب؟

![خفايا نهائي كأس إفريقيا 2025.. من هو "صوت العقل" الذي أقنع ماني بالعدول عن الانسحاب؟]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ما العقوبات التي نجا منها منتخب السنغال بعد التراجع عن الانسحاب من النهائي؟ (فيديو)

![ما العقوبات التي نجا منها منتخب السنغال بعد التراجع عن الانسحاب من النهائي؟ (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ساديو ماني يحدد موعد الوداع الدولي ويكشف كواليس لحظة حاسمة في نهائي إفريقيا

![ساديو ماني يحدد موعد الوداع الدولي ويكشف كواليس لحظة حاسمة في نهائي إفريقيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

قائمة هدافي كأس أمم إفريقيا 2025

![قائمة هدافي كأس أمم إفريقيا 2025]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

كأس أمم إفريقيا.. لقب وجائزة غير مسبوقة للسنغال.. فكم حصل المنتخب المغربي؟!

![كأس أمم إفريقيا.. لقب وجائزة غير مسبوقة للسنغال.. فكم حصل المنتخب المغربي؟!]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الركراكي يخرج عن صمته بعد خسارة لقب كأس إفريقيا.. ورد فعله بعد سؤال حول الاستقالة

![الركراكي يخرج عن صمته بعد خسارة لقب كأس إفريقيا.. ورد فعله بعد سؤال حول الاستقالة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

عاصفة جماهيرية على حساب دياز بعد نهائي إفريقيا.. 300 ألف تعليق في نصف ساعة

![عاصفة جماهيرية على حساب دياز بعد نهائي إفريقيا.. 300 ألف تعليق في نصف ساعة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

جوائز كأس إفريقيا 2025 (فيديو)

![جوائز كأس إفريقيا 2025 (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

منتخب السنغال يفوز بكأس إفريقيا 2025 على حساب المغرب

![منتخب السنغال يفوز بكأس إفريقيا 2025 على حساب المغرب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شاهد.. المغربي إبراهيم دياز يهدر ركلة جزاء "ذهبية" في الوقت القاتل لنهائي كأس إفريقيا

![شاهد.. المغربي إبراهيم دياز يهدر ركلة جزاء "ذهبية" في الوقت القاتل لنهائي كأس إفريقيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![كأس أمم إفريقيا 2025]() كأس أمم إفريقيا 2025

كأس أمم إفريقيا 2025

أفضل الطرق للوقاية من هجمات "الفدية" الإلكترونية

كشف الخبراء في مختبرات F5 Networks المتخصصة بأمن المعلومات عن بعض الطرق التي تساعد الشركات على حماية شبكاتها الإلكترونية من هجمات "الفدية" الخبيثة التي انتشرت في السنوات الأخيرة.

ومن بين أفضل الطرق التي ينصح بها الخبراء:

التحقق من حركة مرور البيانات على الإنترنت:

ينصح خبراء أمن المعلومات دوما القائمين على الشبكات الإلكترونية للشركات بمراقبة حركة البيانات التي يحمل أو تفتح عبر شبكاتهم، وحظر المواقع الضارة التي قد تتسبب باختراق الشبكات والأجهزة المتصلة بها.

صنع نسخة احتياطية لبيانات الحواسب:

غالبا ما تتعرض البيانات وأنظمة الحواسب المتصلة بالشبكات للتلف أو السرقة عند التعرض لهجمات "الفدية" الإلكترونية، لذا ينصح دوما بالاحتفاظ بنسخ احتياطية من البيانات وأنظمة الحواسب على أجهزة غير موصولة بشبكات الإنترنت.

"مايكروسوفت" تحذر من خطر يهدد ملايين الحواسب

اعتماد أنظمة وشركات حماية موثوقة:

يوصي خبراء أمن المعلومات أصحاب الشركات بتحميل أنظمة تشغيل موثوقة وأصلية في حواسب شركاتهم، كون هذه الأنظمة صادرة عن شركات كبرى تهتم بأمن الحواسب، كما يوصون دوما باستعمال برامج حماية صادرة عن شركات معروفة وموثوقة.

المصدر: 4pda

التعليقات